Warten auf den Q-Day. Welche Antwort auf Quantencomputer bereiten Bitcoin-Entwickler vor?

#Биткоин #квантовые #QuantumBlock

Am 10. Dezember präsentierten Google Quantum AI-Experten einen neuen Quantenchip, Willow. Dieses Ereignis hat in der Krypto-Community erneut Bedenken hinsichtlich der Quantenbedrohung für Bitcoin geweckt, ein Thema, das in der Vergangenheit regelmäßig angesprochen wurde.

Es scheint jedoch, dass „Quanten-FUD“ nach der Veröffentlichung von Google viel ernster genommen wurde. So wurde am 18. Dezember dem Bitcoin-Upgrade-Vorschlag (BIP) namens Pay to Quantum Resistance Hash (P2QRH) eine Nummer (BIP-360) zugewiesen.

Gemeinsam mit dem Team von Bitcoin Mixer Mixer.Money schauen wir uns an, wie sich Entwickler auf den „Q Day“ vorbereiten – einen möglichen Zeitpunkt in der Zukunft, an dem die erste Kryptowährung anfällig für Quantenangriffe werden könnte.

Was ist das Wesen der Quantenbedrohung?

Das Bitcoin-Protokoll verwendet Public-Key-Kryptografie, um Transaktionen abzuschließen. Beim Erstellen eines neuen Wallets wird ein Schlüsselpaar generiert – offen und geschlossen, mathematisch verbunden. Der private Schlüssel muss geheim gehalten werden, während der öffentliche Schlüssel für jedermann zugänglich ist. Mit diesem System können Sie digitale Signaturen mithilfe eines privaten Schlüssels erstellen. Sie können von jedem verifiziert werden, der über den entsprechenden öffentlichen Schlüssel verfügt.

Die Sicherheit des Schlüsselbunds basiert auf einer Einwegfunktion: Der öffentliche Schlüssel kann problemlos aus dem privaten Schlüssel gewonnen werden, umgekehrt jedoch nicht. Allerdings veröffentlichte der Mathematiker Peter Shor 1994 einen Quantenalgorithmus, der dieses Prinzip verletzen könnte. Jede Organisation mit einem kryptoanalytisch relevanten Quantencomputer (CRQC) kann den Algorithmus nutzen, um aus dem entsprechenden öffentlichen Schlüssel einen privaten Schlüssel abzuleiten.

In diesem Zusammenhang betonte der Autor von BIP-360 unter dem Pseudonym Hunter Beast, dass die Verhinderung des Erscheinens eines öffentlichen Schlüssels in der Blockchain ein wichtiger Schritt zur Gewährleistung der Quantensicherheit sei.

Bereits 2019 deutete der Bitcoin-Entwickler Peter Welle an, dass durch die Offenlegung des öffentlichen Schlüssels in der Blockchain etwa 37 % der Emission gefährdet sein könnten. Gründe dafür sind der direkte Empfang von Kryptowährungen über öffentliche Schlüssel oder die Wiederverwendung von Adressen.

In früheren Versionen der Software konnten Münzen auf zwei Arten erhalten werden:

Pay-to-Public-Key (P2PK). Der öffentliche Schlüssel selbst dient als Adresse des Empfängers. Vom Bitcoin-Erfinder Satoshi Nakamoto geschürfte Münzen werden in solchen Wallets gespeichert und können von CRQC kompromittiert werden.

Pay-to-Public-Key-Hash (P2PKH). Die Adresse des Empfängers besteht aus einem Hash des öffentlichen Schlüssels, sodass dieser nicht direkt in der Kette offengelegt wird.

Solange keine Übertragungen von der P2PKH-Adresse erfolgen, wird ihr öffentlicher Schlüssel nicht auf der Blockchain angezeigt. Es wird erst bekannt, wenn der Besitzer Münzen davon sendet.

Es wird nicht empfohlen, die Adresse nach der Übertragung zum Empfang von Bitcoins zu verwenden. Moderne Wallets sind so konfiguriert, dass sie für jede Transaktion eine neue Adresse generieren, obwohl dies in erster Linie aus Gründen der Privatsphäre und nicht aus Gründen der Quantenstabilität geschah.

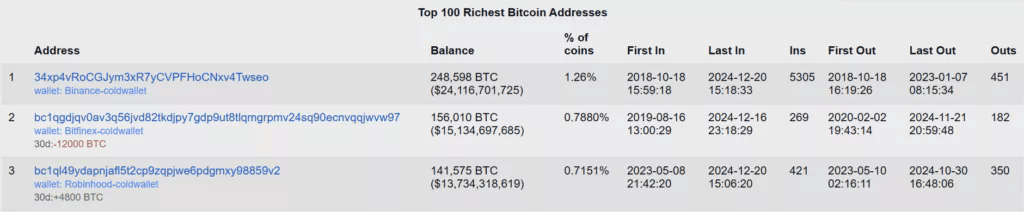

Im Jahr 2024 speichern normale Benutzer sowie Kryptowährungsbörsen und Depotdienste jedoch Hunderttausende Bitcoins an wiederverwendbaren Adressen.

Große Reichweite. Der öffentliche Schlüssel ist bekannt, sodass Angreifer unbegrenzt Zeit haben, ihn zu knacken;

Kurze Reichweite. Dieser Angriff muss schnell durchgeführt werden, während sich die Transaktion im Mempool befindet.

Die letzte Angriffsart wird durch die Offenlegung des öffentlichen Schlüssels beim Ausgeben von Coins möglich. Die erfolgreiche Umsetzung erfordert eine starke CRQC, da sie in kurzer Zeit durchgeführt werden muss. In der Anfangsphase der CRQC-Entwicklung sind weitreichende Angriffe wahrscheinlicher, bei denen der öffentliche Schlüssel im Voraus bekannt ist.

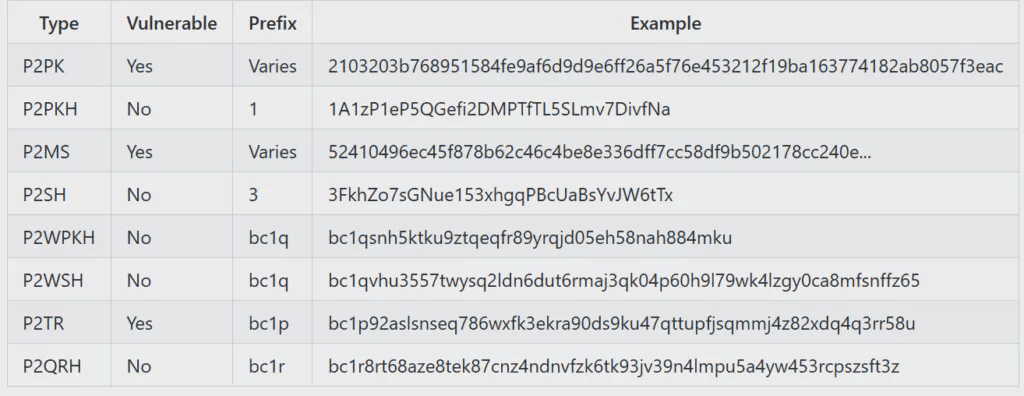

Alle Transaktionen im Mempool sind anfällig für Angriffe mit kurzer Reichweite, während Angriffe mit großer Reichweite auf Folgendes abzielen:

P2PK (Satoshi-Münzen, CPU-Miner);

wiederverwendbare Adressen (jeder Typ);

erweiterte Public-Key-Wallets (auch bekannt als xpub);

Taproot-Adressen (beginnend mit bc1p).

Die folgende Tabelle informiert Bitcoin-Benutzer darüber, ob ihre Münzen anfällig für einen Angriff aus großer Entfernung sind:

In einem Interview mit Unchained erklärte Hunter Beast die Verwundbarkeit von Taproot-Adressen:

„Leider enthält Taproot eine On-Chain-Kurzversion des öffentlichen Schlüssels – die x-Koordinate eines Punktes auf der elliptischen Kurve. Diese Informationen reichen aus, um den vollständigen öffentlichen Schlüssel wiederherzustellen.“

Satoshis Schild

Coinbase-Public-Key-Transaktionen (P2PK) gehen bis zum Block Nr. 200.000. Die meisten von ihnen speichern 50 BTC.

Hunter Beast nennt diese Münzen „Satoshis Schild“. Seiner Meinung nach können alle Adressen mit einem Saldo von weniger als 50 BTC als wirtschaftlich unrentabel für einen Angriff angesehen werden.

„Aus diesem Grund wird denjenigen, die auf einen Quantennotfall vorbereitet sein möchten, empfohlen, nicht mehr als 50 BTC in einer einzigen ungenutzten nativen SegWit-Adresse (P2WPKH, bc1q) zu speichern. Dies setzt voraus, dass der Angreifer aus finanziellen Gründen motiviert ist und nicht beispielsweise ein Staat ist, der das Vertrauen in Bitcoin untergraben möchte“, behauptet er.

QuBit

BIP-360 könnte der erste Vorschlag innerhalb von QuBit sein, einem Soft Fork, der die Widerstandsfähigkeit der ersten Kryptowährung gegen Quantenangriffe gewährleistet.

„Ein Qubit ist die Grundeinheit des Quantencomputings und das große B steht für Bitcoin. Der Name QuBit reimt sich auch ein wenig auf SegWit“, sagt BIP-360.

Der Vorschlag führt einen neuen Adresstyp ein, der mit bc1r beginnt. Es wird vorgeschlagen, P2QRH zusätzlich zu P2TR zu implementieren und dabei klassische Schnorr-Signaturen mit Post-Quanten-Kryptographie zu kombinieren.

„Diese hybride Kryptographie ermöglicht es, das Sicherheitsniveau im Falle einer Schwachstelle in einem der verwendeten Signaturalgorithmen nicht zu verringern. Der Hauptunterschied zwischen P2QRH und P2TR besteht darin, dass P2QRH einen Hash des öffentlichen Schlüssels codiert. Dies stellt eine erhebliche Abweichung von der Funktionsweise von Taproot dar, ist aber notwendig, um zu vermeiden, dass öffentliche Schlüssel in der Kette offengelegt werden“, erklärt der Autor von BIP-360.

P2QRH verwendet den HASH256-Algorithmus, um den öffentlichen Schlüssel zu hashen. Dies reduziert die Größe neuer Ausgaben und verbessert die Sicherheit, da der öffentliche Schlüssel selbst nicht in der Kette offengelegt wird.

BIP-360 bietet die Implementierung von FALCON-Signaturen. Nach ihrer Genehmigung ist geplant, SQIsign und andere Post-Quantum-Algorithmen hinzuzufügen: SPHINCS+, CRYSTALS-Dilithium. Die SQIsign-Spezifikation besagt, dass dieser Algorithmus die kleinste Gesamtgröße aller bekannten Post-Quantum-Schaltkreise hat.

FALCON ist etwa viermal größer als SQIsign und 20-mal größer als Schnorr-Signaturen.

„FALCON ist ein konservativerer Ansatz als SQIsign. Seine Verwendung wurde kürzlich vom NIST genehmigt, was die Implementierung erleichtert, indem in der wissenschaftlichen Gemeinschaft ein Konsens erzielt wird. Allerdings sind selbst die SQIsign-Signaturen etwa fünfmal größer als die Schnorr-Signaturen. Das bedeutet, dass es zur Aufrechterhaltung des aktuellen Transaktionsdurchsatzes wahrscheinlich notwendig sein wird, den Witness-Rabatt im QuBit-Soft-Fork zu erhöhen. Dies wird im zukünftigen QuBit BIP spezifiziert“, heißt es im Vorschlag.

Hash-basierte Kryptosysteme sind konservativer und bewährter. Die Gitterkryptographie ist relativ neu und bringt neue Sicherheitsannahmen für Bitcoin mit sich, ihre Signaturen sind jedoch kleiner und könnten von manchen als adäquate Alternative zu Hash-basierten Signaturen angesehen werden. Der SQIsign-Algorithmus ist viel kleiner, basiert jedoch auf einer neuen Form der Kryptographie und wurde zum Zeitpunkt der Veröffentlichung noch nicht vom NIST oder der breiteren Community genehmigt.

Laut BIP-360 ist die Einbeziehung von vier Kryptosystemen auf die Notwendigkeit zurückzuführen, hybride Kryptografie zu unterstützen, insbesondere für große Abhebungen wie z. B. Cold Wallets an Börsen. Um das Update zu akzeptieren, wird eine Bibliothek ähnlich libsecp256k1 entwickelt.

Hunter Beast räumt ein, dass nach der Implementierung von P2QRH ein Bedarf an Pay-to-Quantum-Secure-Adressen (P2QS) bestehen wird:

„Es gibt einen Unterschied zwischen Kryptografie, die einfach gegen Quantenangriffe resistent ist, und Kryptografie, die durch spezielle Quantenhardware geschützt wird. P2QRH sind resistent gegen Quantenangriffe und P2QS sind quantensicher. Um sie zu signieren, ist eine spezielle Quantenausrüstung erforderlich, es werden jedoch öffentliche Schlüssel verwendet, die mit klassischen Mitteln verifiziert werden können. Für die Implementierung von P2QS sind zusätzliche BIPs erforderlich.“

Quantenkryptographie-Hardware ist noch nicht weit verbreitet, daher könnten quantenresistente Adressen als akzeptable Zwischenlösung dienen.

Quantenübergang

Im Oktober 2024 veröffentlichten Forscher der University of Kent eine Studie, die die Zeit berechnete, die für die Übertragung von Bitcoins an quantenstabile Adressen erforderlich ist.

„Wir haben eine Untergrenze für die Gesamtzeit berechnet, die für den oben genannten Übergang erforderlich ist. Sie beträgt 1827,96 Stunden (oder 76,16 Tage). Wir zeigen auch, dass der Übergang abgeschlossen sein muss, bevor Quantengeräte auf den Markt kommen, die ECDSA knacken, um die Sicherheit von Bitcoin zu gewährleisten“, heißt es in der Studie.

In seinem Vortrag auf der Konferenz „Future of Bitcoin 2024“ berechnete CTO Casa Jameson Lopp, dass die Migration aller UTXOs mindestens 20.500 Blöcke (oder 142 Tage) dauern würde.

„Aber wahrscheinlich ist es noch viel mehr, denn dies ist das optimistischste Szenario, in dem das Bitcoin-Netzwerk ausschließlich für die Migration genutzt wird. Solche Erwartungen sind sicherlich unrealistisch. Der Prozess kann Jahre dauern. Wir müssen konservativ sein und akzeptieren, dass das viele Jahre dauern kann“, sagt Lopp.

Er kam zu dem Schluss, dass es besser sei, „eher früher als später“ darüber zu sprechen, auch wenn die Quantenbedrohung in weiter Ferne zu liegen scheint.

Schlussfolgerungen

Im Laufe der Jahre seines Bestehens war Bitcoin mit verschiedenen FUDs konfrontiert: dem 51-Prozent-Angriff, Regierungsverboten, Altcoin-Konkurrenz und der Bedrohung durch Quantencomputer. Diese Themen werden in der Community regelmäßig diskutiert, aber bisher hat die erste Kryptowährung ihre Widerstandsfähigkeit gegenüber verschiedenen Herausforderungen bewiesen.

„Nach der Einführung von ETFs und BlackRock-Lehrvideos über Bitcoin spricht niemand mehr über Verbote. Die Befürchtungen vor dem 51-Prozent-Angriff waren schon immer übertrieben und seine Auswirkungen auf das Netzwerk sind äußerst begrenzt“, stellen Vertreter von Mixer.Money fest.

Die Quantenbedrohung liegt tiefer in der Natur, aber der vorgeschlagene QuBit-Soft-Fork zeigt, dass sich die Entwickler dessen durchaus bewusst sind. Die Ethereum-Roadmap berücksichtigt auch die Quantenstabilität, und die Bitcoin-Community kann aus diesen Entwicklungen nützliche Lehren ziehen.

„Es ist jedoch erwähnenswert, dass ein weiterer Hard Fork für den Quantenübergang von Ethereum ausreicht.“ Bei Bitcoin ist alles komplizierter: Es gibt keine Hard Forks und Satoshis Bitcoins können nicht einfach eingefroren werden – das würde die Grundprinzipien der ersten Kryptowährung untergraben“, so Mixer.Money.

Das mögliche Schicksal von „Satoshi’s Shield“ und anderen Münzen, die nicht auf quantenresistente Adressen wechseln, bleibt unklar. Der Bitcoin-Entwickler Luke Dash Jr. glaubt, dass diese in Zukunft als Äquivalent zum Mining betrachtet werden könnten.

„Letztendlich unterscheiden sich die 37 % des von Quantencomputern geschürften Angebots nicht von den 37 %, die von ASIC-Minern geschürft werden“, sagte er.