🌱 Pensamiento inicial: La arquitectura es el destino

Muchas blockchains fracasan no por ideas malas...

...sino por una mala arquitectura 😅

La Fundación Dusk abordó el diseño de blockchain de forma diferente:

• Privacidad primero

• Finalidad garantizada

• Soporte regulador

• Cero conocimiento en todas partes

Todo en la red Dusk fluye desde esta mentalidad arquitectónica, claramente documentada en el diseño del protocolo.

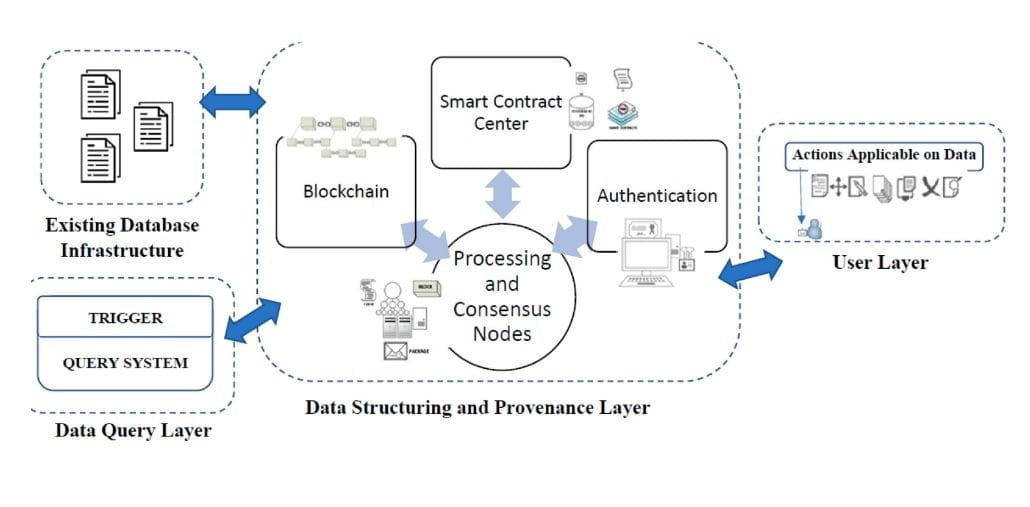

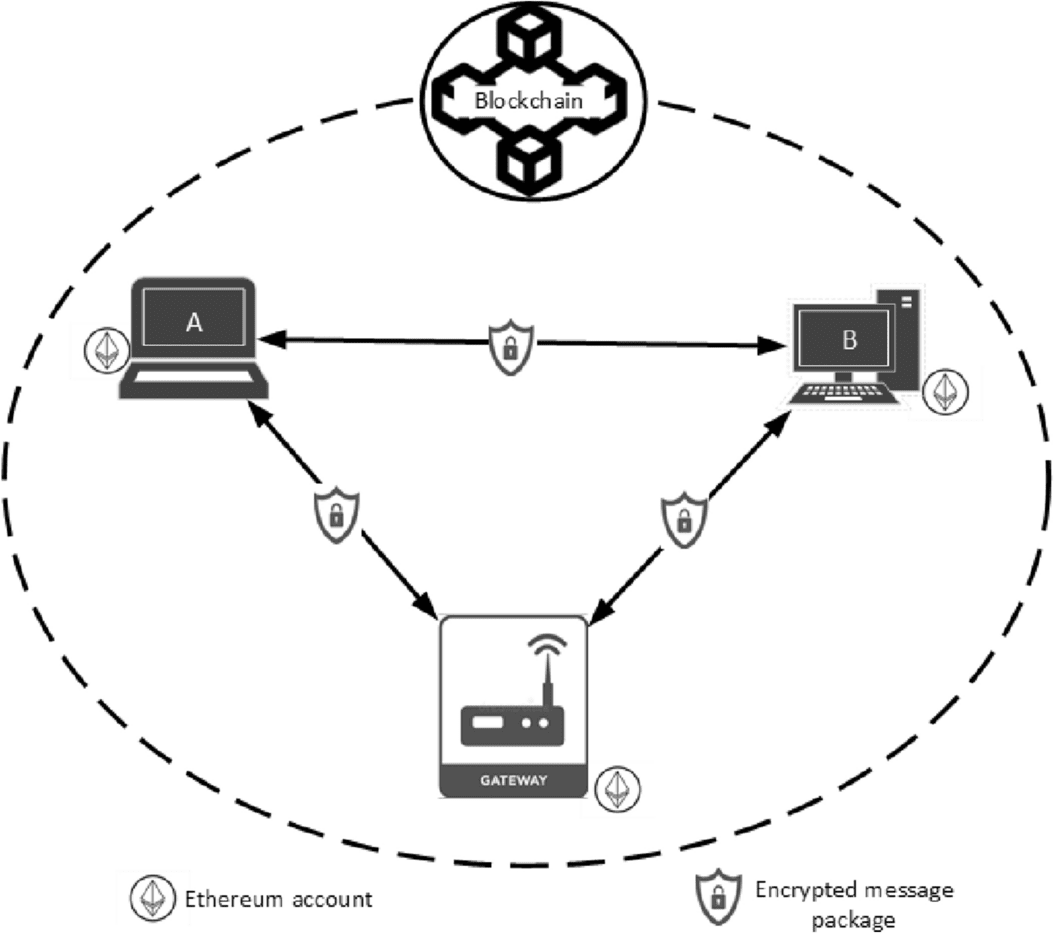

🏗️ La filosofía de diseño de dos capas

La red Dusk está construida alrededor de dos capas estrechamente conectadas:

🔹 1. Capa de activos nativos (Capa DUSK)

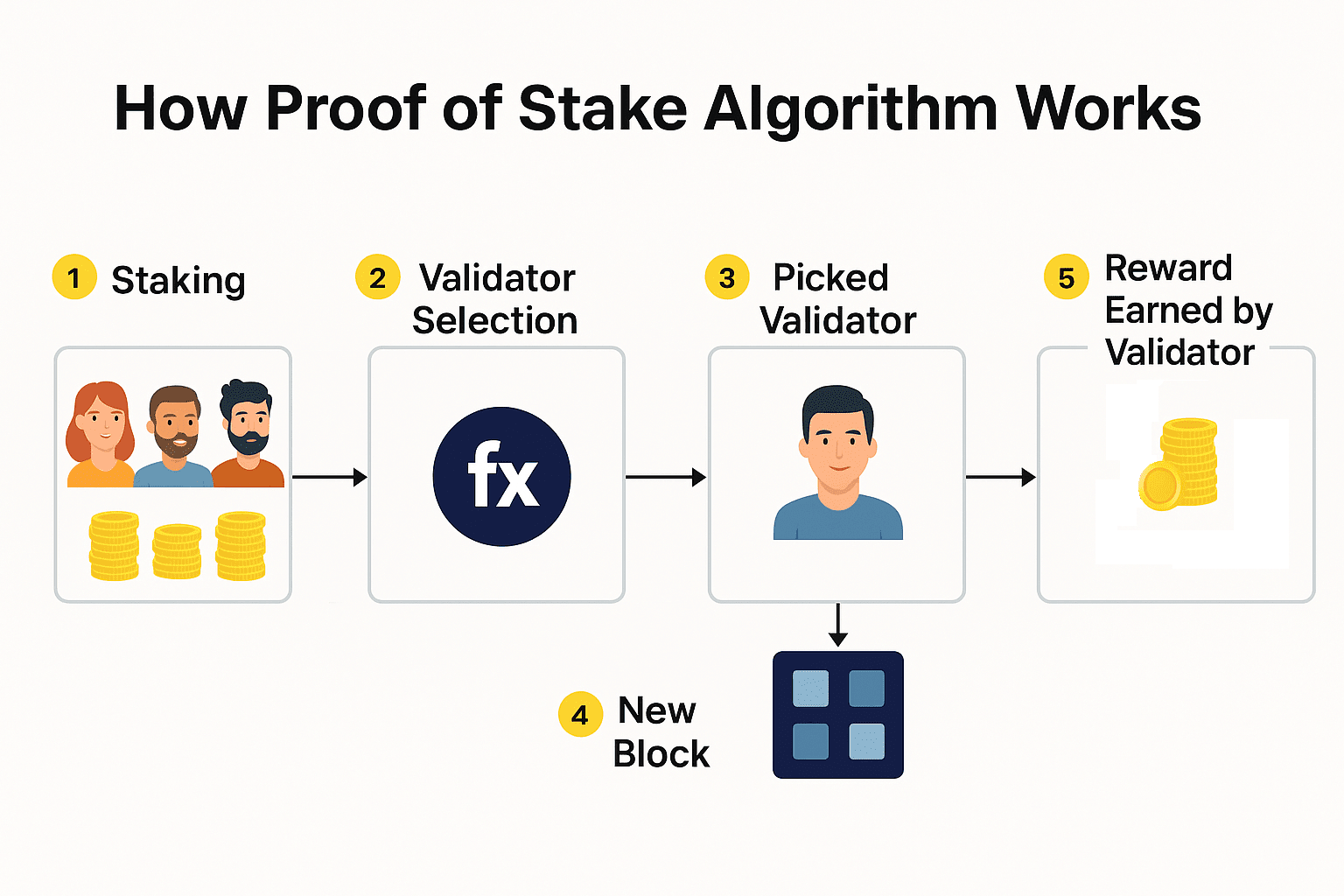

• Gestiona la participación

• Paga las comisiones de transacción

• Protege el consenso

• Impulsa los incentivos para validadores

🔹 2. Capa de cómputo general

• Contratos inteligentes

• Aplicaciones confidenciales

• Verificación de cero conocimiento

• Lógica preservadora de privacidad

👉 Mismo espacio de estado.

👉 Responsabilidades diferentes.

👉 Separación clara = menos explotaciones.

Este enfoque de doble capa evita la congestión y mantiene la lógica de privacidad nativa, no añadida post hoc.

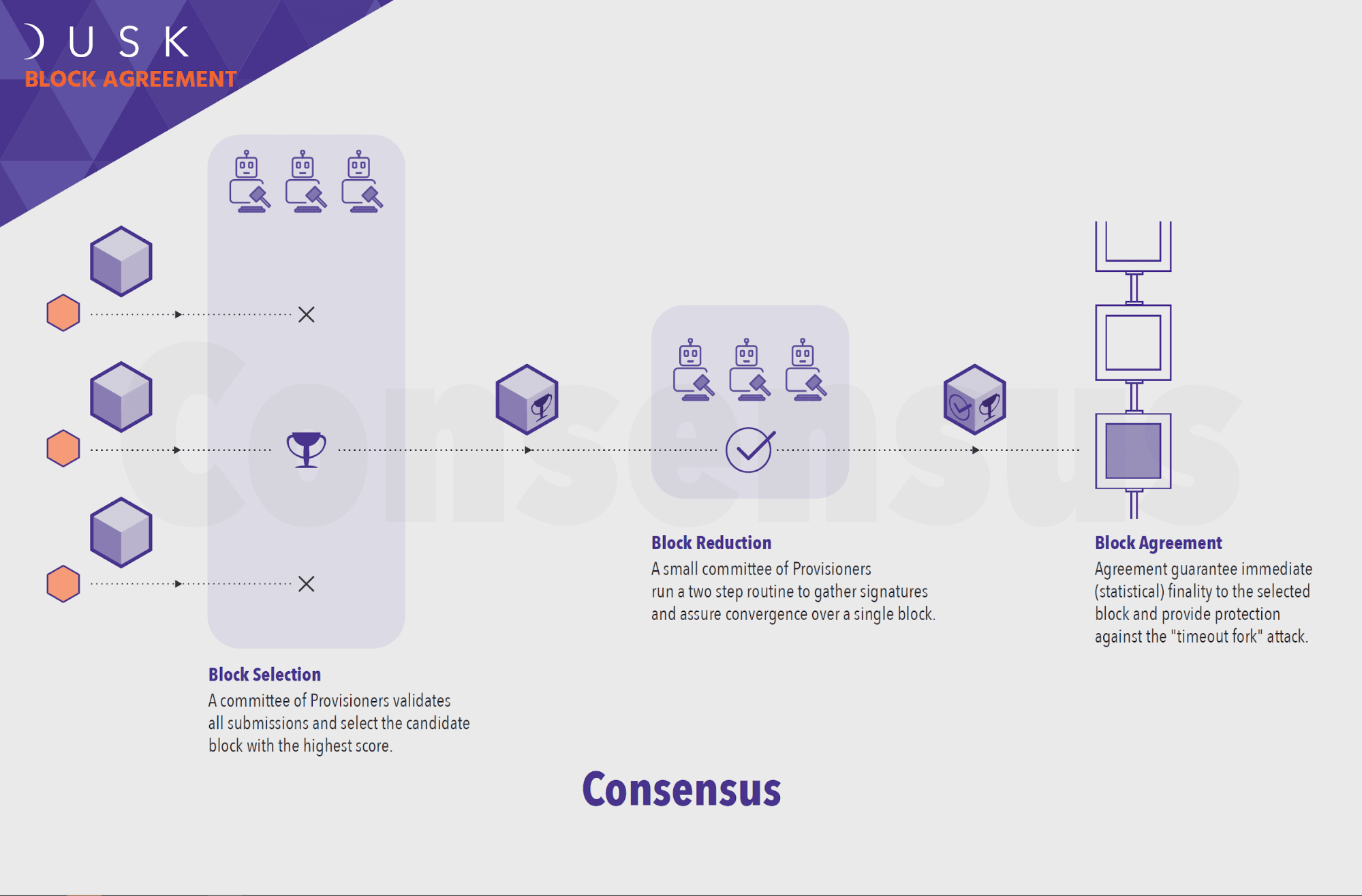

⚖️ Arquitectura de consenso: Por qué SBA reemplaza al PoS tradicional

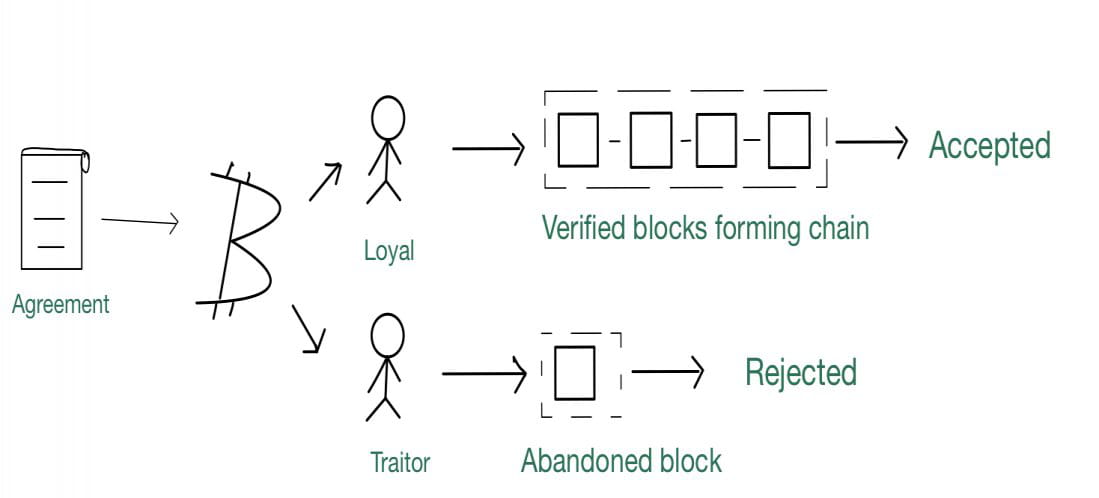

🧠 Acuerdo Byzantino Segmentado (SBA)

PoS tradicional:

• Validadores públicos

• Líderes predecibles

• Riesgos de MEV

• Probabilidades de bifurcación

SBA cambia las reglas.

🟣 Ideas arquitectónicas clave:

• Los validadores se dividen en Generadores y Proveedores

• La selección del líder ocurre de forma privada

• Los comités rotan de forma determinista

• La finalidad se logra en una sola ronda

Esta estructura reduce drásticamente:

• Inestabilidad de la red

• Manipulación del líder

• Juegos de consenso

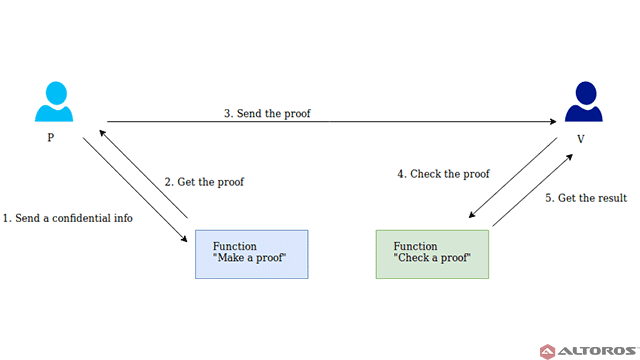

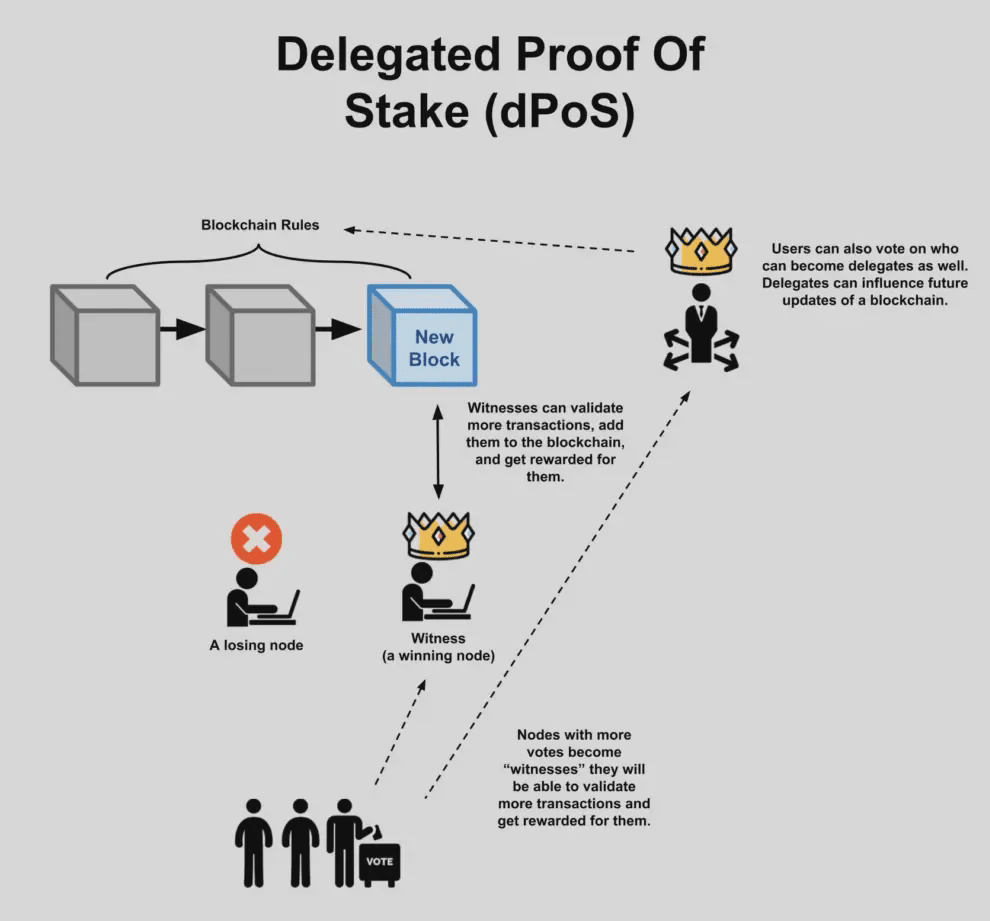

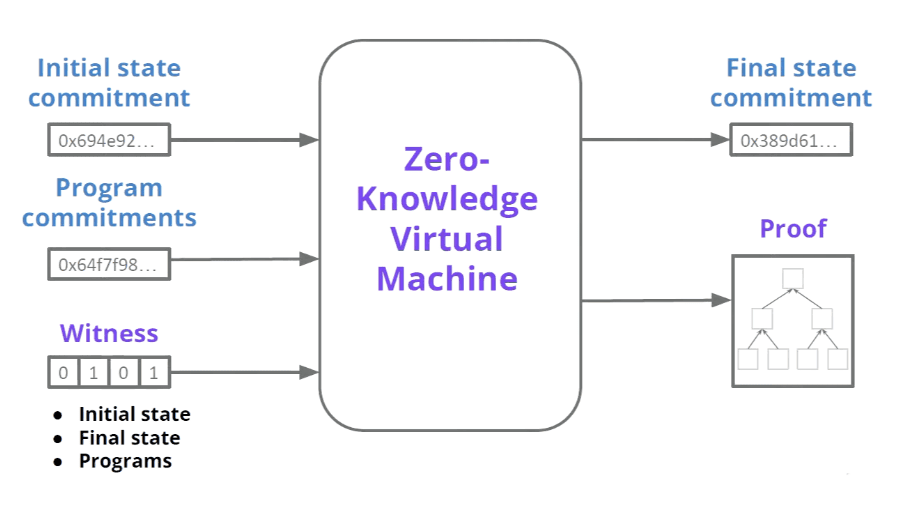

🕶️ Proof-of-Blind Bid: Privacidad a nivel de consenso

La mayoría de las blockchains protegen a los usuarios…

pero exponen a los validadores 😬

Dusk lo soluciona.

Cómo funciona el Proof-of-Blind Bid (simplificado):

• La cantidad de participación se compromete, no se revela

• Una prueba de cero conocimiento confirma la elegibilidad

• El líder se selecciona de forma probabilística

• La identidad permanece oculta

🎯 Resultado:

• Sin espionaje de participación

• Sin objetivo de validadores

• Sin dominio de grandes tenedores

La privacidad del consenso aquí no es opcional — es arquitectónica.

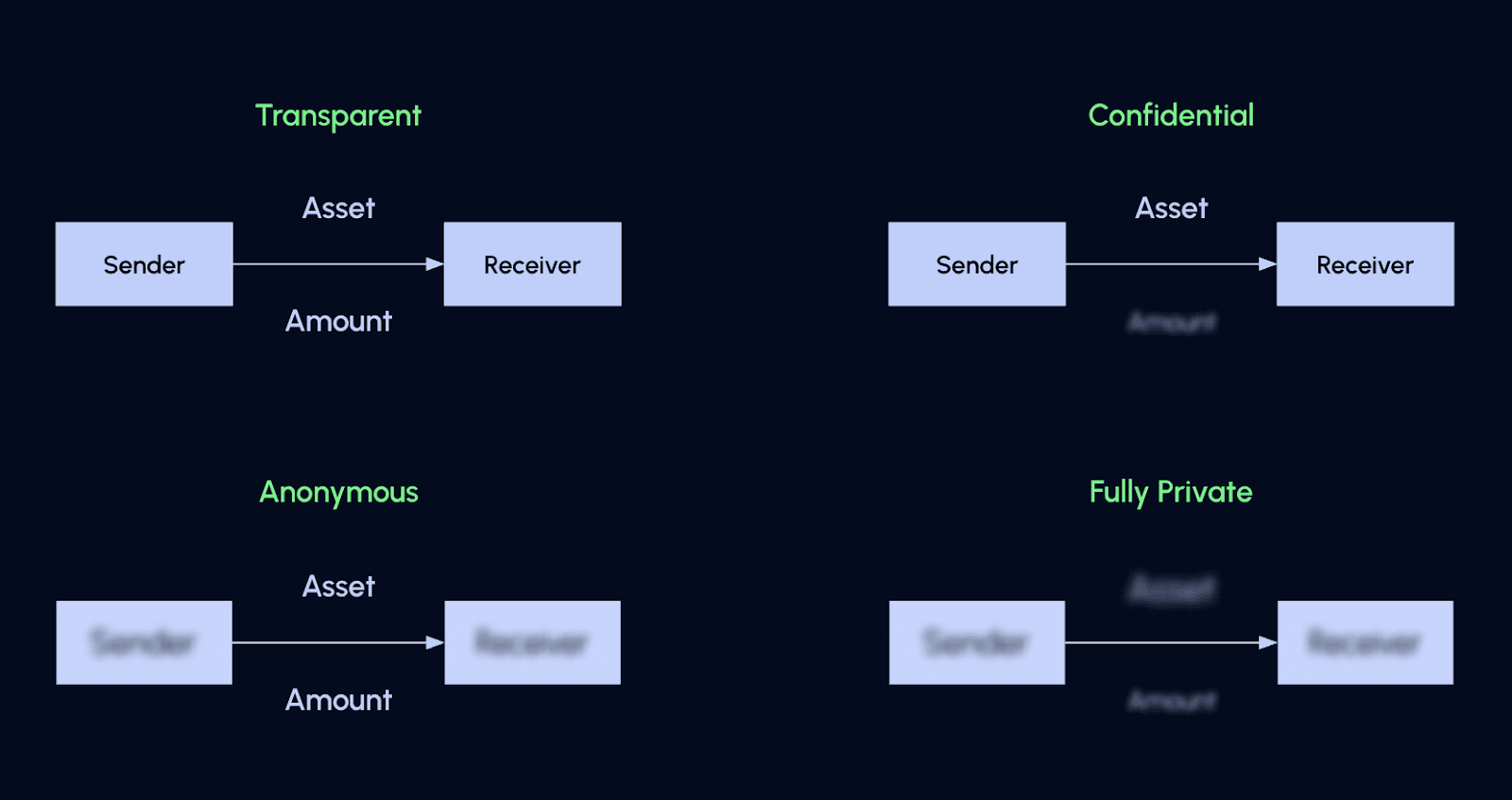

🔁 Arquitectura de transacciones: Modelo Phoenix

Por qué existe Phoenix

Modelos basados en cuentas:

• Filtran metadatos

• Revelan saldos

• Correlacionan usuarios

Phoenix utiliza:

• Notas estilo UTXO

• Direcciones fantasma

• Nullifiers

• Pruebas ZK

Ventajas arquitectónicas:

• Conjunto de anonimato en crecimiento continuo

• Sin reutilización de direcciones

• Sin filtración de saldos

• Compatible con contratos inteligentes

Phoenix fue diseñado para sobrevivir a ataques de análisis a largo plazo, no solo a amenazas de privacidad a corto plazo.

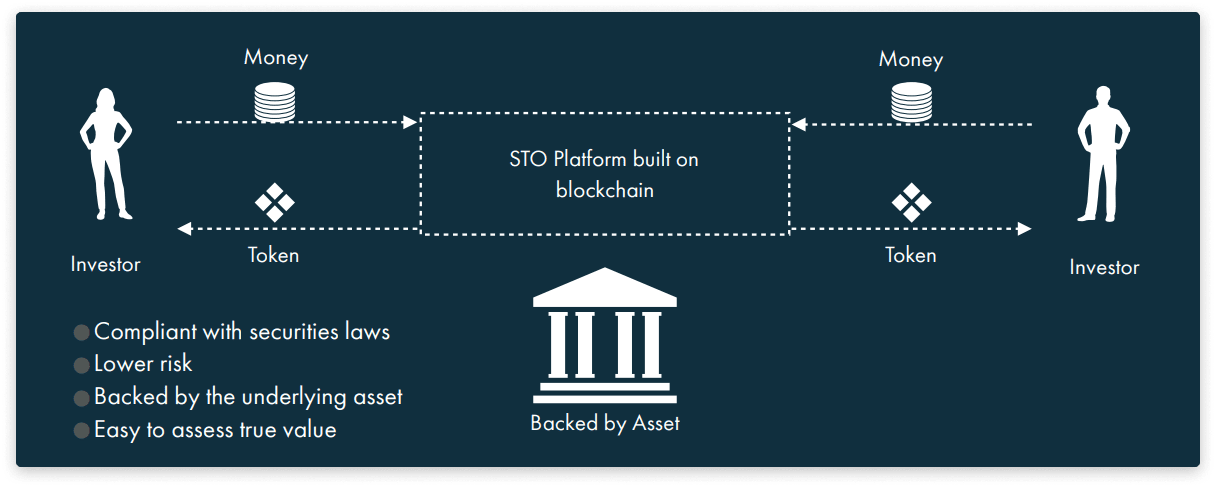

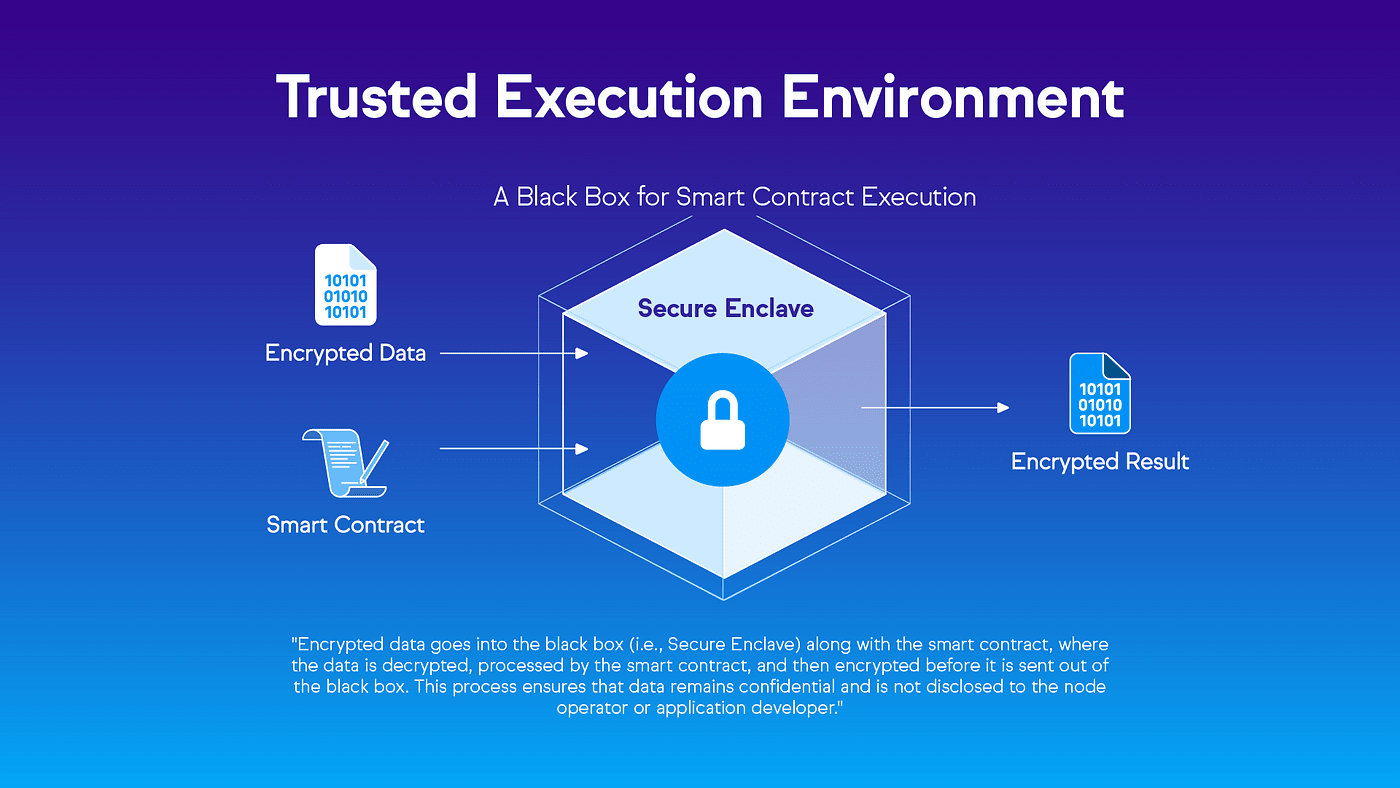

🧾 Arquitectura Zedger: Privacidad + Cumplimiento

Zedger existe porque:

👉 La finanza real requiere reglas

Componentes arquitectónicos:

• Una cuenta por identidad

• Participación en lista blanca

• Segmentos privados de saldo

• Raíces de estado auditables

La magia reside en el Sparse Merkle-Segment Trie (SMST):

• Registra el historial de saldos de forma privada

• Exponer solo raíces criptográficas

• Permite revelaciones selectivas

Esto no es tecnología anti-regulación.

Esta es privacidad lista para regulaciones.

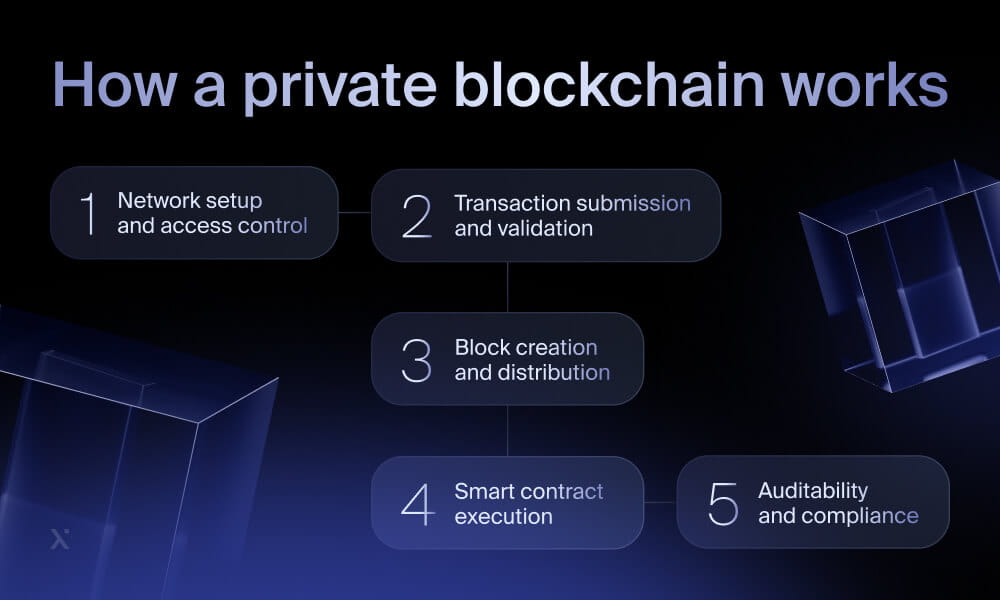

🧠 Rusk VM: El cerebro de la red

Rusk VM no es EVM con maquillaje 💄

Es un motor de ejecución diseñado específicamente para este propósito.

Fortalezas arquitectónicas:

• Basado en WebAssembly

• Ejecución con límite de gas

• Verificación ZK nativa

• Acceso al estado consciente de privacidad

¿Por qué esto importa?

• Los contratos pueden verificar pruebas directamente

• No se requieren sistemas ZK externos

• Menos complejidad, más seguridad

Los contratos inteligentes dejan de filtrar secretos aquí.

🧬 Contratos de génesis: Anclas de confianza incorporadas

En lugar de desplegar la lógica central más adelante, Dusk la incorpora desde el inicio.

Los contratos nativos incluyen:

• Contrato DUSK (lógica de activos)

• Contrato de oferta (entrada de validador)

• Contrato de participación (sanciones y seguridad)

• Contrato de recompensas (incentivos)

Esto elimina:

• Caos de actualizaciones

• Lagunas de gobernanza

• Puertas traseras ocultas

Todo lo crítico está obligado arquitectónicamente.

😄 Analogía arquitectónica (porque los cerebros aman las historias)

Piensa en Dusk Network como:

• SBA = policía de tráfico 🚦

• Phoenix = ventanas tintadas 🕶️

• Zedger = papeleo legal 📑

• Rusk VM = motor 🧠

Todo avanza de forma fluida — y silenciosa.

🧠 Por qué esta arquitectura envejece bien

• Privacidad integrada en el consenso

• Finalidad sin desperdicio de energía

• Cumplimiento sin vigilancia

• Contratos inteligentes sin fugas

Esto no está optimizado para ciclos de hype.

Esto está optimizado para décadas.