Todo lo que se necesita es un clic descuidado en un enlace falso, y olvidar activar la autenticación de dos factores, para que tus fondos desaparezcan en minutos. Un caso real vio a un usuario perder casi $2,000 casi instantáneamente. Historias como esta son mucho más comunes de lo que la mayoría de la gente piensa.

Ganar dinero en criptomonedas es lo suficientemente difícil. Perderlo debido a errores evitables es aún peor. En esta guía, caminemos a través de cuatro herramientas de seguridad esenciales que deberías habilitar ahora mismo para proteger adecuadamente tu cuenta de intercambio centralizado (CEX).

Por qué la Seguridad de la Cuenta CEX es Innegociable

Muchas personas creen que los hacks solo les ocurren a otros, hasta que les sucede a ellos. En realidad, los atacantes a menudo dependen menos de exploits avanzados y más de la negligencia del usuario.

Un caso bien conocido compartido dentro de la comunidad cripto involucró un correo electrónico de phishing que imitaba perfectamente la marca de Binance. La víctima hizo clic en el enlace, inició sesión como de costumbre y, en cuestión de minutos, casi 2 ETH desaparecieron. La cuenta solo tenía una contraseña habilitada: no había autenticación de dos factores. Para cuando se contactó al soporte, los fondos ya eran irrecuperables.

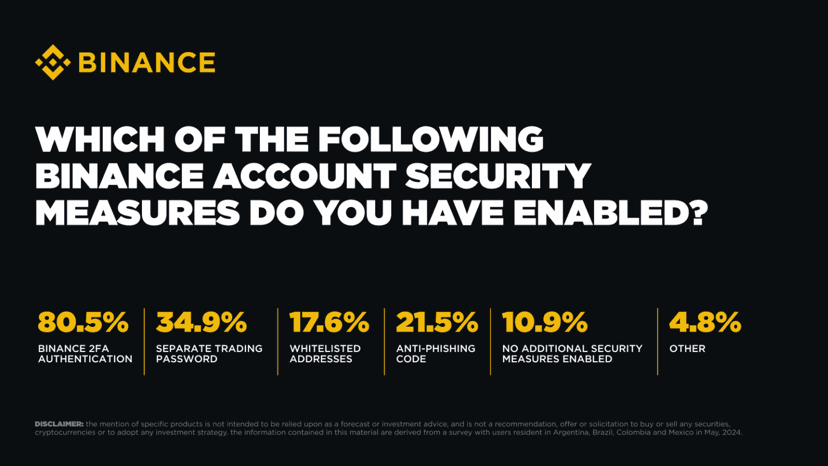

Este no es un incidente aislado. En 2022, Crypto com sufrió una violación que afectó a 483 cuentas, resultando en pérdidas de alrededor de 35 millones de dólares. Una encuesta posterior de Binance a casi 30,000 usuarios asiáticos reveló que solo el 80.5% había habilitado la autenticación de dos factores (2FA), dejando casi el 20% de las cuentas peligrosamente expuestas.

Los intercambios continúan mejorando su infraestructura, pero la seguridad no se detiene en el nivel de la plataforma. Proteger tus activos comienza contigo.

Las 4 Herramientas de Seguridad que Debes Configurar Inmediatamente

A efectos ilustrativos, esta guía utiliza Binance como ejemplo. Los mismos principios se aplican a la mayoría de los intercambios centralizados importantes.

1. Aplicación Autenticadora (2FA)

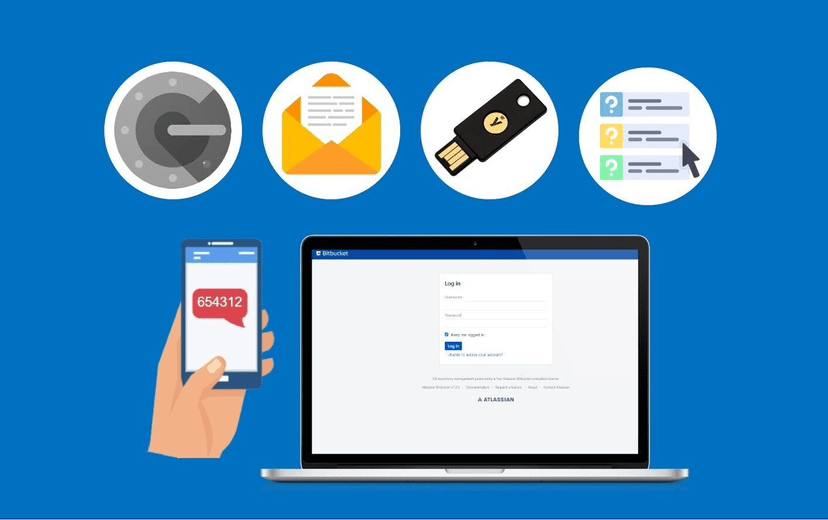

La autenticación de dos factores añade una segunda cerradura a tu cuenta. Incluso si alguien conoce tu contraseña, no puede iniciar sesión sin el código de un solo uso generado en tu teléfono.

Las aplicaciones autenticadoras generan un código de seis dígitos que se actualiza cada 30 segundos. Cada inicio de sesión o acción sensible requiere este código. Dado que el código existe solo en tu dispositivo y cambia constantemente, el acceso no autorizado se vuelve extremadamente difícil.

Si habilitas solo una función de seguridad hoy, que sea la 2FA. Es la defensa más efectiva contra la toma de control de cuentas.

2. Claves de Acceso (Inicio de Sesión Biométrico)

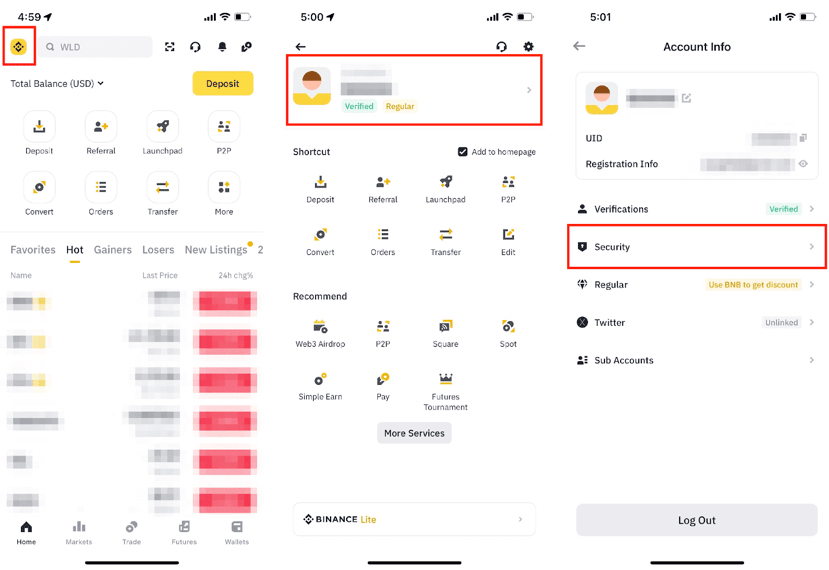

Las claves de acceso reemplazan las contraseñas con autenticación biométrica encriptada. En lugar de escribir credenciales, inicias sesión usando reconocimiento de huella dactilar o facial. Esto es especialmente conveniente para los usuarios que acceden principalmente a intercambios en dispositivos móviles.

En Binance, habilitar una clave de acceso toma solo unos pocos pasos. Navegas a Configuración de Seguridad, seleccionas Clave de Acceso y la activas. En el escritorio, confirmas a través de un código de verificación. En el móvil, el sistema te solicita que registres datos biométricos.

Las claves de acceso reducen drásticamente el riesgo de phishing, ya que no hay contraseña que robar.

3. Claves de Seguridad Física

Una clave de seguridad física es un pequeño dispositivo de hardware, similar a una unidad USB, que debes conectar físicamente o tocar al iniciar sesión. Sin el dispositivo, el acceso es imposible, incluso si un atacante tiene tu contraseña.

Este método se considera una de las protecciones más fuertes contra el phishing y ataques remotos. Un ejemplo famoso proviene de Google. Después de exigir claves de seguridad físicas para los empleados en 2018, la empresa reportó cero tomas de control de cuentas exitosas.

Para usar una, primero compras un dispositivo de confianza como YubiKey o Google Titan. En Binance, lo agregas a través de la configuración de Clave de Acceso o autenticación avanzada, emparejas el dispositivo y configuras un PIN.

Aunque es un poco menos conveniente, este es uno de los niveles más altos de protección de cuentas disponibles hoy en día.

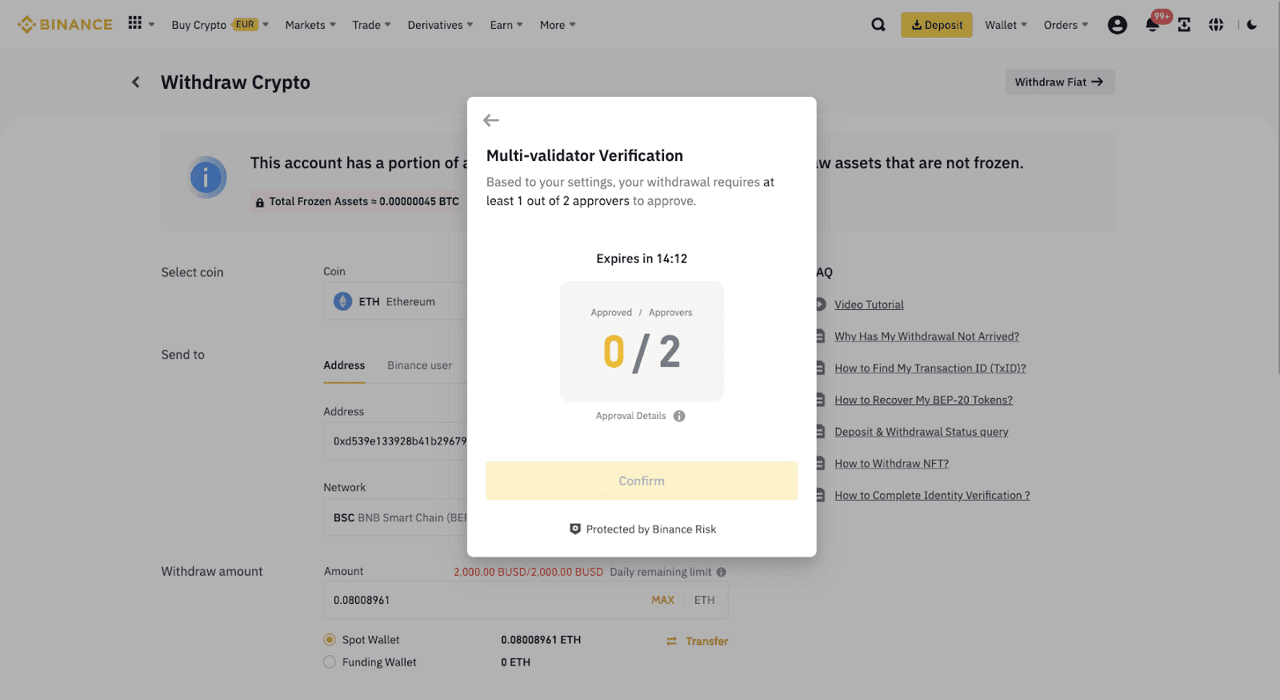

4. Autorización de Múltiples Partes

La autorización de múltiples partes está diseñada para cuentas de alto saldo y usuarios institucionales. En lugar de que una sola persona apruebe retiros o acciones críticas, se requieren múltiples aprobaciones.

Imagina una cuenta corporativa que tiene millones en activos. En lugar de otorgar control total a una sola persona, puedes requerir que tres de cinco gerentes designados aprueben cualquier retiro. Incluso si una cuenta se ve comprometida, los fondos permanecen seguros.

En la actualidad, esta función está limitada a usuarios VIP o institucionales en Binance. Los usuarios minoristas no necesitan preocuparse por ello aún, pero vale la pena entenderlo a medida que crecen los saldos.

Reflexiones Finales

La seguridad cripto no es una configuración única. Es un hábito. Estas cuatro herramientas son más efectivas cuando se combinan en múltiples capas de defensa, no se utilizan de forma aislada.

Tómate el tiempo para revisar regularmente tu configuración de seguridad, monitorear el historial de inicio de sesión y eliminar dispositivos desconocidos. El costo de la prevención siempre es menor que el costo de la recuperación, especialmente en cripto, donde los errores son a menudo irreversibles.

Tus activos son tan seguros como el esfuerzo que pones en protegerlos.