W większości dyskusji na temat adopcji blockchaina uwaga skupia się na powierzchownych wskaźnikach: transakcjach na sekundę, czasach bloków, surowej przepustowości. Dla instytucji te liczby są drugorzędne. Prawdziwym ograniczeniem była zawsze sama przejrzystość. Publiczny rejestr, który ujawnia zachowania handlowe, pozycjonowanie płynności lub relacje z kontrahentami, nie jest tylko niewygodny, jest nieużywalny.

Sieć Dusk zaczyna od tego założenia. Zamiast próbować dostosować prywatność do otwartego systemu, buduje poufność w fundamentach. Dowody zerowej wiedzy nie są akcesorium ani opcjonalnym trybem; są częścią natywnej gramatyki protokołu. Efektem jest warstwa 1 zaprojektowana dla środowisk, w których dyskrecja nie jest preferencją, lecz wymogiem.

Konsensus SBA: Ostateczność bez niejednoznaczności

Rozliczenie ma sens tylko wtedy, gdy jest ostateczne. Wiele systemów blockchain polega na probabilistycznych zapewnieniach, gdzie pewność rośnie z czasem, ale nigdy nie osiąga pełni. W rynkach finansowych, ta niejednoznaczność jest nieakceptowalna. Własność musi być określona, egzekwowalna i natychmiastowa.

Konsensus Segregowanego Porozumienia Bizantyjskiego (SBA) Dusk bezpośrednio się tym zajmuje. Mechanizm oddziela tworzenie bloków od walidacji, rozdzielając odpowiedzialność w sposób, który zmniejsza powierzchnie ataku, jednocześnie zachowując szybkość. Generatory Bloków uczestniczą w procesie ślepego licytowania wspieranym przez Weryfikowalne Funkcje Losowe. Dopóki blok nie zostanie ujawniony, proponujący pozostaje nieznany, ograniczając możliwość celowej ingerencji.

Walidacja jest obsługiwana przez rotującą komisję Provisorów wykonujących wieloetapowe porozumienie bizantyjskie. Gdy osiągnięto konsensus, blok jest ostateczny i nieodwracalny bez kwalifikacji. Nie ma okresu oczekiwania, nie ma probabilistycznego komfortu. Łańcuch idzie naprzód z założeniem, że każdy blok musi być prawnie i ekonomicznie kompletny.

VM Piecrust: Zaprojektowany dla Wagi Zerowej Wiedzy

Systemy Zero-Wiedzy są wymagające obliczeniowo. Wiele maszyn wirtualnych toleruje ten koszt zamiast zajmować się nim bezpośrednio. Piecrust tego nie robi.

Napisany w Rust i wykonywany przez WebAssembly, Piecrust jest strukturalnie dostosowany do rzeczywistości obliczeń ZK. Operacje o dużym obciążeniu arytmetycznym, generowanie dowodów i weryfikacja są traktowane jako kluczowe zagadnienia. Bezpieczeństwo pamięci i efektywność wykonania nie są optymalizacjami; są warunkami wstępnymi.

To pozwala poufnym inteligentnym kontraktom działać mniej jak eksperymenty, a bardziej jak infrastruktura. Logika zgodności, zarządzanie cyklem życia aktywów i mechanizmy dystrybucji mogą działać prywatnie, nie zmuszając sieci do absorbowania nadmiernej latencji. System pozostaje responsywny, ponieważ nigdy nie był zaprojektowany do działanie w sposób casual.

Citadel i XSC: Zgodność jako Właściwość Systemu

Zgodność z regulacjami często jest obsługiwana na krawędziach, poza łańcuchem, poprzez ręczne procesy i zaufanie instytucjonalne. Dusk integruje to w samym protokole.

Citadel zapewnia ramy tożsamości samodzielnej, gdzie poświadczenia są udowadniane, a nie ujawniane. Użytkownicy mogą wykazać kwalifikacje, jurysdykcję, status akredytacji, zgodność regulacyjną bez ujawniania dokumentów związanych z tymi roszczeniami. Dowody Zero-Wiedzy zachowują prywatność przy jednoczesnym utrzymaniu weryfikowalności.

Standard Poufnego Kontraktu Bezpieczeństwa (XSC) rozszerza tę logikę na aktywa. Zasady zgodności są wbudowane bezpośrednio w zachowanie kontraktu. Przeniesienia są oceniane na podstawie dowodów Citadel w czasie wykonywania. Jeśli warunki nie są spełnione, transakcja nie zachodzi. Nie ma obsługi wyjątków, nie ma korekcji retroaktywnych. Aktywo egzekwuje swoje własne ograniczenia cicho i konsekwentnie.

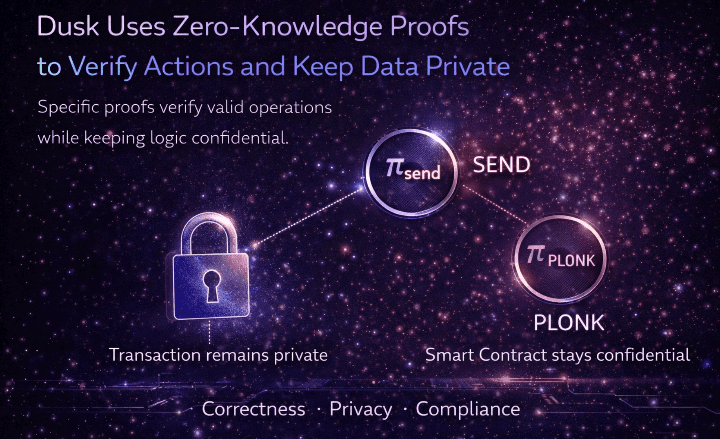

Fundamenty kryptograficzne: PLONK jako Infrastruktura, Nie Ceremonia

Model prywatności Dusk jest wspierany przez PLONK, system ZK-SNARK zbudowany wokół uniwersalnego zaufanego zestawu. Ten wybór unika kruchości ceremonii per-kontraktowych i zmniejsza obciążenia operacyjne dla deweloperów.

Jeden zestaw stosuje się w całej sieci, pozwalając na wdrażanie poufnych aplikacji bez wprowadzania nowych założeń zaufania za każdym razem. Jest to podejście, które sprzyja ciągłości nad nowością - mniej spektaklu, mniej ruchomych części i mniejsza tolerancja na niepotrzebne ryzyko.

Zamknięte myśli

Sieć Dusk nie przedstawia się jako zakłócenie w poszukiwaniu uwagi. Jej projekt sugeruje coś zupełnie innego: system zbudowany z oczekiwaniem na kontrolę, obciążenie i konsekwencje. Natychmiastowa ostateczność, prywatne obliczenia i programowalna zgodność nie są przedstawiane jako cechy, ale jako warunki użytkowania.

To nie jest blockchain zaprojektowany do działania w idealnych warunkach. Jest zaprojektowany, aby wytrzymać, gdy środowisko jest wrogie, regulowane i nieprzebaczające. Prywatność tutaj nie jest tarczą, jest strukturalnym wymaganiem dla uczestnictwa na dużą skalę.