Przechowywanie danych w przedsiębiorstwie spędziło dwie dekady doskonaląc pocieszającą opowieść: umieść dane w niewielkiej liczbie zaufanych miejsc, otocz te miejsca kontrolami tożsamości i audytami, a następnie pozwól firmie działać szybko w przewidywalnym obszarze. Ta opowieść się rozpada w chwilach, które teraz definiują nowoczesne ryzyko — międzynarodowe zespoły pracujące pod sprzecznymi regulacjami, łańcuchy dostaw oprogramowania, które angażują dziesiątki dostawców, oraz przepływy danych AI, które przesuwają terabajty niestrukturalnych plików przez więcej narzędzi, niż zespół ds. bezpieczeństwa może realistycznie zmapować. Walrus jest interesujący, ponieważ nie próbuje bronić zamku mocniej. Zmienia geometrię miejsca, w którym „żyją” dane, przekształcając duże pliki w coś bliższego rójowi: rozdzielone, rozproszone, odzyskiwalne przez matematykę i regulowane przez wyraźne zasady, a nie milczące założenia dostawców.

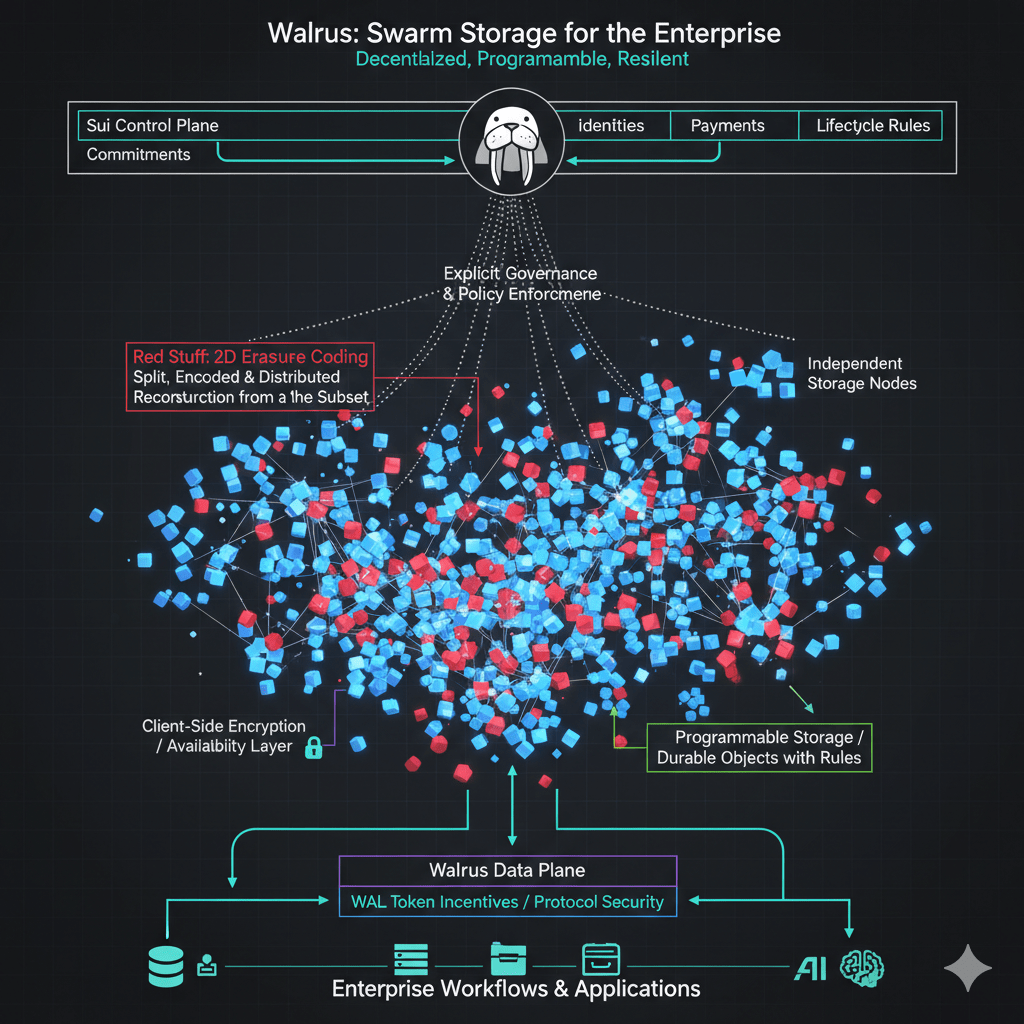

Walrus to zdecentralizowany protokół przechowywania blobów i dostępności danych zintegrowany z ekosystemem Sui. Model mentalny, który ma znaczenie, to podział na kontrolę/dane. Sui koordynuje zobowiązania, tożsamości, płatności i zasady cyklu życia, podczas gdy ciężkie ładunki żyją poza łańcuchem jako duże obiekty binarne („bloby”) przechowywane w niezależnych węzłach magazynowych. Ten podział nie jest tylko inżynieryjnym udogodnieniem; jest strategiczną decyzją, która odzwierciedla sposób, w jaki przedsiębiorstwa już prowadzą infrastrukturę. W świecie przedsiębiorstw kontrola to miejsce, gdzie żyje zarządzanie: polityki, uprawnienia, ślady audytowe, unieważnienia i odpowiedzialność. Walrus utrzymuje tę warstwę zakotwiczona w środowisku wykonawczym, przenosząc jednocześnie dane masowe do sieci, która może się skalować, nie udając, że blockchain powinien przechowywać bajty. Wynikiem jest system, który zachowuje się bardziej jak podłoże infrastruktury niż produkt kryptograficzny: coś, co integrujesz w przepływach pracy, a nie coś, co „używasz” w sensie konsumenckim.

Techniczne serce tego podłoża to Czerwony Czynnik, dwuwymiarowy projekt kodowania erasure Walrusa. Tradycyjna replikacja jest tępa: skopiuj cały plik kilka razy i miej nadzieję, że wystarczająca liczba kopii przetrwa. Kodowanie erasure jest bardziej chirurgiczne: podziel plik na symbole, dodaj nadmiarowość, rozprowadź zakodowany wynik i odbuduj oryginał z wystarczającego podzbioru. Walrus posuwa to dalej, traktując odzyskiwanie jako pierwszorzędne ograniczenie, a nie jako myśl poboczną. Jeśli zdecentralizowane przechowywanie ma ukryte piętno Achillesa, to nie „czy plik może zostać odzyskany teoretycznie”, ale „czy można go odzyskać szybko, przewidywalnie i przy wrogim obrocie bez operacyjnych heroicznych czynów.” Czerwony Czynnik istnieje, aby uczynić odzyskiwanie procesem inżynieryjnym, a nie szczęśliwym wynikiem. Projekt nie polega na chwaleniu się, że „dwie trzecie węzłów może zawieść.” Chodzi o utrzymanie kosztu przepustowości i koordynacji odzyskiwania proporcjonalnym do danych rzeczywiście utraconych, aby sieć mogła się samodzielnie wyleczyć, nie zamieniając każdej awarii w systemową panikę.

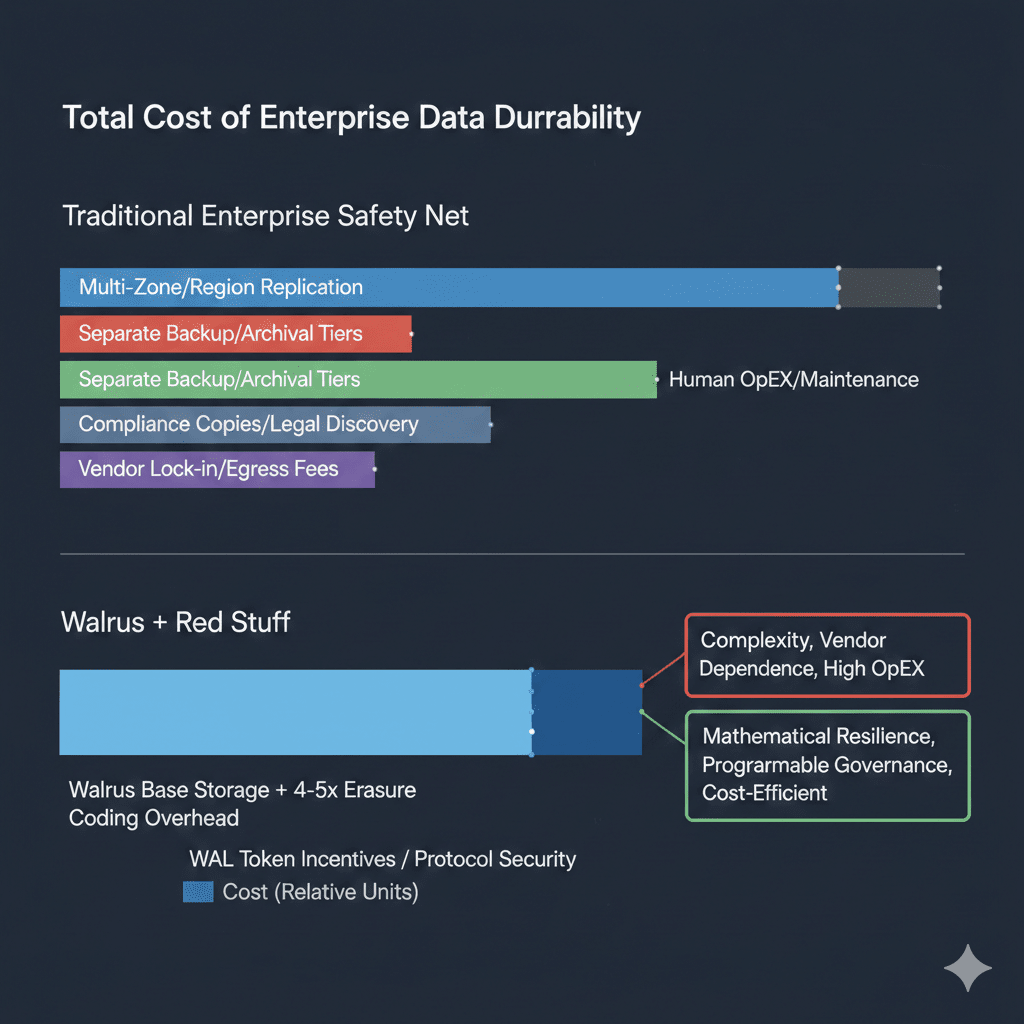

Właściwość odzyskiwania to to, gdzie Walrus staje się czytelny dla architektów przedsiębiorstw. Powszechne pytanie przedsiębiorstw nie brzmi „czy to jest zdecentralizowane”, lecz „co się dzieje o 3 rano, gdy coś się psuje?” Badania Walrusa twierdzą, że Czerwony Czynnik umożliwia samoodnowę bez centralnej koordynacji, a odporność można osiągnąć przy narzuceniu rzędu kilku wielokrotności oryginalnych danych, zamiast znacznie wyższych kosztów, które wynikają z prostej replikacji. W praktyce dokumenty Walrusa i związane z nimi materiały techniczne opisują narzuty w zakresie od czterech do pięciu razy dla przechowywania blobów z odpornością, co jest dramatyczne, ponieważ zdecentralizowane przechowywanie historycznie płaciło za trwałość siłą. Pięć razy brzmi drogo, dopóki nie przypomnisz sobie, co przedsiębiorstwa już robią, gdy traktują trwałość poważnie: replikacja w wielu strefach, redundancja między regionami, oddzielne poziomy backupu, oddzielni dostawcy archiwów i rosnący labirynt kopii zgodności. Rzeczywistym porównaniem nie jest „Walrus kontra jeden kubełek S3.” Rzeczywistym porównaniem jest „Walrus kontra całkowity koszt siatki bezpieczeństwa przedsiębiorstwa”, w tym koszt pracy ludzkiej potrzebnej do jej utrzymania.

Drugim cichym ruchem Walrusa jest uczynienie przechowywania programowalnym. To wyrażenie łatwo jest zlekceważyć, ponieważ branża nadużywała go, ale tutaj oznacza coś konkretnego: przechowywane bloby stają się obiektami z egzekwowalną logiką cyklu życia, a nie pasywnymi bajtami. Gdy Walrus uruchomił się na publicznym mainnecie pod koniec marca 2025 roku, sformułował programowalne przechowywanie jako zdolność do budowania niestandardowej logiki wokół przechowywanych danych, jednocześnie zachowując kontrolę właściciela, w tym usuwanie, i pozwalając innym na interakcję z danymi bez modyfikacji oryginału. W języku przedsiębiorstw tłumaczy się to na brakującą prymitywę: „trwałe dane z zasadami.” Organizacje prawie nigdy nie przechowują danych tylko po to, aby je przechowywać. Przechowują je, ponieważ znajdują się w przepływie pracy — harmonogramy przechowywania, wymagania dotyczące unieważnienia, ślady audytowe, bramy dostępu między zespołami, logi dowodowe i rekonstrukcja intencji po incydentach. Zcentralizowane systemy przechowywania przyczepiają te zasady jako warstwy oprogramowania i ufają podłożu dostawcy poniżej. Walrus odwraca tę kolejność: samo podłoże jest zaprojektowane wokół persystencji egzekwowanej zasadami, więc zarządzanie nie jest oddzielnym produktem; jest domyślną postawą systemu przechowywania.

To tutaj historia prywatności Walrusa staje się bardziej wiarygodna niż typowe narracje o decentralizacji. Decentralizacja nie czyni danych magicznie prywatnymi; naiwna replikacja może zwiększyć liczbę maszyn, które mogą je ujawniać. Walrus podchodzi do prywatności jako do przekształcania ryzyka. Po pierwsze, fragmentacja oznacza, że żaden pojedynczy operator przechowywania nie posiada pełnego pliku, co zmienia krzywą wypłaty w przypadku kompromisu. Po drugie, szyfrowanie po stronie klienta utrzymuje poufność z posiadaczem klucza, przekształcając sieć w warstwę dostępności, a nie warstwę poufności. To rozróżnienie ma znaczenie dla zespołów zajmujących się zgodnością, ponieważ oddziela „kto może odzyskać dane” od „kto może przeczytać dane”, zmniejszając promień eksplozji w sposób, który wydaje się operacyjnie realny. Nie eliminuje to pytań prawnych dotyczących miejsca, w którym znajdują się fragmenty, ale może zmniejszyć praktyczny wpływ dowolnego trybu awarii. W świecie, w którym większość naruszeń jest spowodowana błędami konfiguracyjnymi, kradzieżą danych uwierzytelniających lub dostępem wewnętrznym, zmniejszenie wartości dowolnego pojedynczego skompromitowanego węzła jest znaczącym krokiem — nie filozoficznym.

Zachęty to miejsce, w którym wkracza WAL, i tutaj rozmowy w przedsiębiorstwie często stają się niewygodne. Tokeny wydają się spekulacyjne, ale mogą również funkcjonować jako natywny budżet bezpieczeństwa warstwy infrastruktury bez zezwolenia. WAL istnieje, aby zharmonizować operatorów przechowywania z obowiązkami dostępnymi — stakowanie, kary i decyzje dotyczące zarządzania, które kształtują parametry protokołu. Rynki już przypisują WAL znaczącą wartość, a główne śledziksy raportują o krążącej podaży w okolicy 1,577 miliarda tokenów, maksymalnej podaży 5 miliardów i kapitalizacji rynkowej w setkach milionów dolarów, przy ostatnich cenach w okolicy średnich nastu centów. Ta warstwa rynkowa działa w dwie strony dla przedsiębiorstw. Z jednej strony wprowadza zmienność i bagaż reputacyjny, którego tradycyjni nabywcy nie lubią. Z drugiej strony, zewnętrznie obciąża koszt, który zcentralizowani dostawcy często ukrywają: koszt utrzymania uczciwej i dostępnej sieci. W kontrakcie chmurowym te koszty są wbudowane w marżę i egzekwowane przez umowy prawne. W Walrusie są one wbudowane w stawkę i egzekwowane przez zachęty i zasady protokołu. Pytanie dotyczące zarządzania przesuwa się z „czy dostawca zrobi właściwą rzecz” na „czy zachęty protokołu są na tyle silne, że robienie niewłaściwej rzeczy jest iracjonalne.” To nie jest automatycznie lepsze, ale jest audytowalne w sposób, w jaki zcentralizowana kontrola rzadko jest.

Mapa interesariuszy wokół Walrusa jest cichsza, niż się spodziewano, ponieważ prawdziwi decydenci nie zawsze są najgłośniejszymi kontami. Mysten Labs ma znaczenie, ponieważ zbudowało zarówno Sui, jak i Walrusa i posiada głębokie konteksty dotyczące kompromisów projektowych. Operatorzy przechowywania mają znaczenie, ponieważ są stroną dostawczą trwałości, a ich ekonomika jednostkowa zdecyduje, czy sieć stanie się odporna na dużą skalę, czy krucha pod presją. Programiści mają znaczenie, ponieważ adopcja to nie komunikat prasowy; to zestaw nieodwracalnych decyzji architektonicznych wewnątrz systemów produkcyjnych. Najważniejsi „partnerzy” w zdecentralizowanym przechowywaniu rzadko są znanymi markami. To zespoły, które cicho dostarczają integracje, uruchamiają węzły, płacą rachunki i budują logikę biznesową, która zależy od prawidłowego działania warstwy przechowywania w warunkach stresowych. W infrastrukturze przedsiębiorstw wiarygodność zdobywa się, gdy systemy działają z gracją w przypadku awarii, a nie gdy uruchamiają się elegancko.

Trend, który większość ludzi pomija, to fakt, że zdecentralizowane przechowywanie nie konkuruje już głównie na zasadzie „tańsze niż S3.” Konkurują na kosztach wyjścia i ryzyku w zarządzaniu. Chmury są tanie, dopóki nie policzysz ceny wyjścia, tarcia przy migracji między kontami, opłaty za egres i egzystencjalnego ryzyka incydentu na poziomie konta, które wstrzymuje operacje. Walrus oferuje inny rodzaj odporności: odporność na administracyjne uzależnienie i presję geopolityczną, a nie tylko awarie dysków. Kontrariańska intuicja jest taka, że nabywca przedsiębiorstwa, który odnosi największe korzyści z zdecentralizowanego przechowywania, nie jest koniecznie wrażliwy na koszty. To ten wrażliwy na ryzyko — organizacja, która już nauczyła się w trudny sposób, że koncentracja to operacyjna podatność. W tym ujęciu Walrus to mniej „innowacja w przechowywaniu”, a więcej „dywersyfikacja ryzyka”, w ten sam sposób, w jaki strategie multi-cloud istnieją nawet wtedy, gdy są nieefektywne, ponieważ alternatywa to stawianie biznesu na jednym reżimie zarządzania.

AI sprawia, że ta postawa wydaje się pilna, a nie filozoficzna. Nowoczesne obciążenia robocze AI generują i konsumują ogromne artefakty: zestawy danych do szkolenia, syntetyczne korpusy, punkty kontrolne modeli, osadzenia, logi oceny i dowody zgodności dotyczące tego, jak dane były wykorzystywane. Trudnym problemem jest wspólny dostęp z pochodzeniem, szczególnie gdy zestawy danych są gromadzone w różnych zespołach i u dostawców. Przechowywanie blobów na pierwszym miejscu odpowiada kształtowi danych AI, ponieważ obiekty są naturalnie duże i wersjonowane. Programowalne przechowywanie sugeruje przyszłość, w której zasady dostępu, ograniczenia przechowywania i warunki użytkowania są częścią cyklu życia obiektu danych, a nie kruchymi konwencjami egzekwowanymi przez kilku przeciążonych inżynierów platformy. To ma znaczenie, ponieważ awarie infrastruktury AI rzadko są „plik zniknął.” To „nie możemy udowodnić, który zestaw danych wyprodukował ten model”, „nie możemy odtworzyć szkolenia”, „nie możemy w prosty sposób cofnąć dostępu” lub „nie możemy zweryfikować integralności po fakcie.” Architektura Walrusa nie jest srebrnym pociskiem, ale bezpośrednio celuje w niezgodność między apetytami danych AI a oczekiwaniami w zakresie zarządzania przedsiębiorstwem.

Istnieją ryzyka, a udawanie inaczej to sposób, w jaki projekty infrastrukturalne nie udają się w prawdziwym świecie. Zdecentralizowane przechowywanie dziedziczy chaos: churn węzłów, heterogeniczna wydajność i nieprzewidywalność sieci mogą zderzyć się z oczekiwaniami przedsiębiorstw dotyczącymi deterministycznej latencji i dobrze zdefiniowanych SLA. Zarządzanie może się zcentralizować, jeśli stakowanie się skoncentruje, odtwarzając dynamikę „kilku operatorów ma znaczenie” pod inną etykietą. Obowiązki regulacyjne pozostają trudne: miejsca przechowywania danych, prawa do usunięcia i reakcje na incydenty nie stają się prostsze, ponieważ dane są fragmentowane. Zcentralizowane hyperskalery zachowują prawdziwą przewagę w dojrzałości narzędzi — warstwy, zarządzanie cyklem życia, integracje odkrywania prawnego i odpowiedzialność umowna wspierana przez pojedynczy podmiot. Najsprawiedliwsze kontrargumenty są takie, że hyperskalery już stosują kodowanie erasure w ogromnej skali, z oszałamiającą efektywnością, w kontrolowanych środowiskach. Walrus nie powinien być oceniany jako „zastępstwo chmury.” Powinien być oceniany jako „zastępstwo modelu zaufania” w miejscach, gdzie zcentralizowana kontrola również stanowi ryzyko.

Dlatego praktyczna ścieżka adopcji jest hybrydowa z definicji. Przedsiębiorstwa mogą zacząć od danych, które najbardziej korzystają z neutralności dostawców: archiwa audytowe, artefakty modeli dzielone z partnerami, publiczne lub półpubliczne zestawy danych z wymaganiami dotyczącymi integralności oraz kopie zapasowe w różnych jurysdykcjach, w których niezależność administracyjna ma znaczenie. Programiści mogą używać Walrusa jako programowalnego podłoża danych, gdzie tożsamości na łańcuchu i bloby poza łańcuchem się spotykają, jednocześnie utrzymując gorącą stan transakcyjny w konwencjonalnych bazach danych i pamięciach podręcznych. Celem nie jest czystość. Celem jest zmniejszenie liczby egzystencjalnych zależności ukrytych w założeniach przechowywania. Dobra integracja Walrusa nie ogłasza się; cicho zawęża promień eksplozji trybów awarii, które kiedyś były katastrofalne.

Jeśli Walrus odniesie sukces, stanie się to cicho. Sukces będzie wyglądał nudno: rosnące wykorzystanie, stabilny udział operatorów, szybkie odzyskiwanie w warunkach stresowych i rozwijający się zestaw aplikacji, które traktują blob Walrusa jako zarządzany, trwały obiekt, a nie tymczasowe przesłanie. WAL pozostanie zmienny, ponieważ rynki są rynkami, ale sygnał, na który należy zwrócić uwagę, to nie cena; to, czy protokół nadal spełnia jedną obietnicę, za którą przedsiębiorstwa faktycznie płacą. Gdy twoje dane muszą przetrwać dostawców, awarie i politykę, przestajesz pytać „gdzie są przechowywane?” i zaczynasz pytać „co sprawia, że są odzyskiwalne?” Walrus to próba uczynienia tej odpowiedzi matematyczną, programowalną i trudniejszą do cofnięcia przemocą.

\u003cm-11/\u003e\u003ct-12/\u003e\u003cc-13/\u003e