Uma análise profunda da verdadeira ameaça quântica, o que se rompe, o que sobrevive e como a cripto

Os computadores quânticos usam qubits que operam em superposição e emaranhamento. Ao contrário dos bits clássicos (0 ou 1), os qubits podem representar múltiplos estados ao mesmo tempo, permitindo que certos problemas matemáticos sejam resolvidos exponencialmente mais rápido. Essa mudança computacional ameaça as fundações matemáticas da criptografia de chave pública.

Os computadores quânticos usam qubits que operam em superposição e emaranhamento. Ao contrário dos bits clássicos (0 ou 1), os qubits podem representar múltiplos estados ao mesmo tempo, permitindo que certos problemas matemáticos sejam resolvidos exponencialmente mais rápido. Essa mudança computacional ameaça as fundações matemáticas da criptografia de chave pública.

As blockchains dependem da criptografia de curva elíptica para propriedade. Se o algoritmo de Shor rodar em um computador quântico suficientemente poderoso, chaves privadas poderiam ser derivadas de chaves públicas. Isso permitiria assinaturas forjadas e fundos roubados.

O algoritmo de Grover enfraquece as funções de hash reduzindo a segurança contra força bruta em cerca de metade. O SHA-256 cai de 256 bits de segurança teórica para cerca de 128 bits contra ataques quânticos ideais. A hash é enfraquecida — não destruída.

Os computadores quânticos de hoje são barulhentos e não tolerantes a falhas. Quebrar a criptografia de blockchain requer milhares de qubits lógicos e circuitos profundos e corrigidos para erros. Ainda não chegamos lá — mas a migração leva anos.

A criptografia pós-quântica (PQC) introduz esquemas baseados em rede, baseados em hash e baseados em código projetados para resistir a ataques quânticos. Os padrões já estão finalizados e os ecossistemas estão se preparando para a transição.

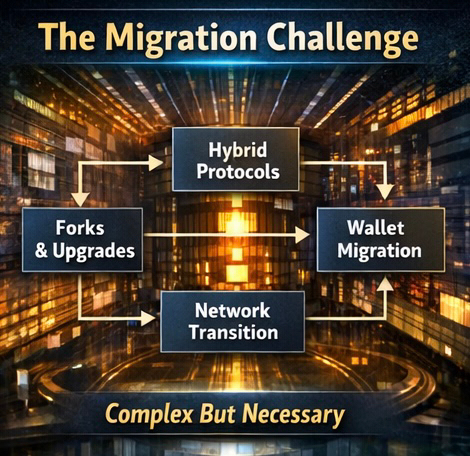

Atualizar uma blockchain afeta carteiras, exchanges, dispositivos de hardware, validadores e processos de governança. Assinaturas híbridas, forks e migrações de endereço são caminhos possíveis — cada um com compensações em tamanho, taxas e complexidade.