O Seu Plano para uma Proteção Verdadeira da Riqueza em Cripto

Melhores práticas para proteger ativos cripto contra hacks e fraudes.

O lema "não são suas chaves, não são suas moedas" é a pedra angular da filosofia cripto, mas como você vive isso na prática? Entre a Regra 90/10, uma estratégia simples, mas poderosa, para proteger sua riqueza digital. É a arte de equilibrar segurança impenetrável com a acessibilidade necessária ao mercado.

Por que a Divisão 90/10 é Irrenunciável

As exchanges centralizadas são fantásticas para negociação, mas representam um único ponto de falha. A história está repleta de exemplos de hacks, congelamentos e colapsos de plataformas em que os usuários perderam tudo. A regra 90/10 reduz esse risco catastrófico. Seu 90% em armazenamento frio é sua riqueza soberana — imune a invasões de exchange. Seu 10% na exchange é seu fundo operacional para aproveitar oportunidades.

Seu 90%: Fortaleza em seu Bolso

Este é seu alocação de longo prazo, de compra e retenção. Seu lar está no armazenamento frio — uma carteira de hardware como Ledger ou Trezor que mantém suas chaves privadas completamente offline e afastadas de ataques baseados na internet.

· Ação 1: Compre com Sabedoria. Compre apenas carteiras de hardware no site oficial do fabricante. Vendedores terceirizados podem fornecer dispositivos adulterados.

· Ação 2: O Backup Imortal. Sua frase de recuperação é sua chave mestra. Escreva-a em uma placa de backup em metal, não em papel. Armazene-a em dois locais separados e extremamente seguros (por exemplo, uma caixa-forte e um cofre de banco). Nunca a digitalize — nem fotos, nem anotações em nuvem.

· Ação 3: Verifique os Endereços de Recebimento. Sempre confirme os endereços de recebimento na tela da sua carteira de hardware antes de transferir seus 90%. Isso neutraliza o malware que altera endereços na área de transferência.

Seu 10%: A Mesa de Negociação Estratégica

Esta parte reside em uma exchange confiável e segura, como a Binance. Trate-a estritamente como uma mesa de negociação, não como um banco.

· Reforce Sua Conta: Ative o Google Authenticator ou Authy para 2FA (nunca SMS). Ative a Lista Branca de Endereços de Retirada e defina um Código Anti-Phishing.

· A Mentalidade é Fundamental: Entenda que você está assumindo riscos inteligentes por liquidez. Rebalanceie periodicamente o portfólio, movendo os lucros da sua parcela de 10% de volta para o seu 90% seguro.

1. Estratégia Primária de Armazenamento (Regra 90/10)

Especialistas recomendam um modelo de segurança "em camadas" para equilibrar segurança e acessibilidade:

Armazenamento Frio (90%): Mantenha a grande maioria de seus ativos em uma carteira de hardware (por exemplo, Ledger, Trezor). Esses dispositivos armazenam chaves privadas offline, tornando-os imunes a tentativas remotas de invasão.

Carteiras Quentes (10%): Use carteiras de software (por exemplo, MetaMask, Trust Wallet) apenas para negociações ativas ou transações diárias. Nunca armazene sua riqueza total em uma carteira quente, pois elas são permanentemente vulneráveis a malware e phishing.

2. Segurança da Frase de Recuperação

Sua frase de recuperação é a chave mestra dos seus fundos; perdê-la ou revelá-la significa perda total.

Sem Armazenamento Digital: Nunca armazene frases de recuperação em serviços em nuvem, e-mails, aplicativos de anotações ou gerenciadores de senhas. Mesmo capturas de tela são de alto risco.

Backups em Metal: Use placas de backup em aço inoxidável ou titânio para proteger contra fogo, água e degradação física.

Proteção Física: Armazene backups em locais geograficamente separados e seguros, como uma caixa-forte resistente a incêndios em casa ou um cofre de banco.

Frases de Passagem: Adicione uma "25ª palavra" (frase de passagem) à sua frase de 24 palavras. Isso cria uma carteira "oculta" separada que permanece segura mesmo que a frase primária seja encontrada.

3. Acesso à Conta e Identidade

Autenticação Dura: Ative a Autenticação de Dois Fatores (2FA) em todas as contas de exchange e carteira.

Evite SMS: Hackers podem interceptar códigos SMS por meio de troca de SIM.

Use Aplicativos/Hardware: Prefira aplicativos de autenticador (por exemplo, Google Authenticator) ou chaves de segurança físicas como a YubiKey.

Biometria: Quando disponível, use reconhecimento de impressão digital ou facial como uma camada adicional de controle de acesso local.

Gerenciamento de Senhas: Use senhas longas (15+ caracteres), únicas e complexas geradas por um gerenciador confiável (por exemplo, 1Password, Bitwarden).

4. Defesas Técnicas Avançadas

Multi-Assinatura (Multi-sig): Para grandes quantidades, use carteiras que exigem múltiplas chaves privadas (por exemplo, 2 de 3) para autorizar uma única transação, eliminando um único ponto de falha.

Carteiras de Teste: Use carteiras separadas "de uso único" para airdrops ou testes de novos protocolos DeFi para isolar seus fundos principais de contratos inteligentes potencialmente maliciosos.

Autorizações de Tokens: Revise regularmente e revogue permissões não utilizadas de dApps usando ferramentas como Revoke.cash para evitar que contratos antigos esvaziem sua carteira.

Listas Brancas de Retirada: Nas exchanges, ative a "lista branca" para que os fundos só possam ser enviados para seus endereços pré-aprovados de armazenamento frio.

5. Vigilância contra Fraudes

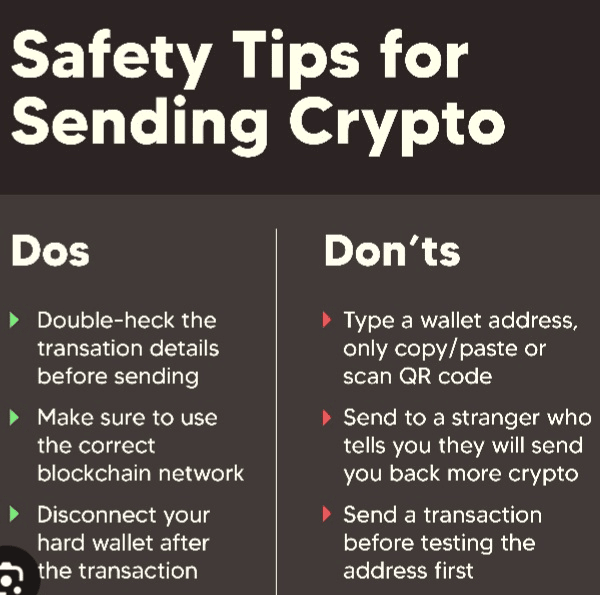

Verificação Manual: Sempre verifique os endereços de contratos nos sites oficiais do projeto. Nunca confie em links do Discord, Telegram ou mensagens diretas nas mídias sociais.

Cuidado com "Suporte": Empresas legítimas nunca pedirão sua frase de recuperação ou chave privada.

Redes Wi-Fi Públicas: Evite transações em redes públicas. Se necessário, use um VPN de alta qualidade para criptografar seu tráfego.

O Resumo: Paz de Espírito

A Regra 90/10 não é apenas sobre alocação; é uma mentalidade de soberania proativa. Garante que, mesmo em um cenário pior com uma exchange, a grande maioria de sua riqueza permaneça intacta. No cripto, o maior ativo não é apenas seu portfólio — é sua segurança e paz de espírito.

Fortalecimento da Sua Conta de Exchange: Além do 2FA

Práticas recomendadas para proteger ativos cripto contra hacks e fraudes.

· Por que é Crítico: A maioria das perdas dos usuários em exchanges vem de ataques direcionados ao usuário, como phishing e trocas de SIM, e não de hacks na plataforma. Configurações corretas de conta são sua primeira linha de defesa.

· Checklist Essencial de Segurança:

· Use um aplicativo de autenticador para 2FA: Evite o 2FA baseado em SMS, que é vulnerável à troca de SIM.

· Ative a Lista Branca de Endereços de Retirada: Isso restringe as retiradas de cripto apenas para endereços pré-aprovados que você controla.

· Defina um Código Anti-Phishing: Isso ajuda você a identificar e-mails verdadeiros da Binance.

· Revise o histórico de login e o gerenciamento de dispositivos: Verifique regularmente acessos não autorizados e remova dispositivos antigos.

· Insight Chave: Trate suas contas de exchange como uma mesa de negociação, não como um cofre bancário. A conveniência do comércio rápido vem com a compreensão de que a Binance controla as chaves, e ações regulatórias podem afetar o acesso.

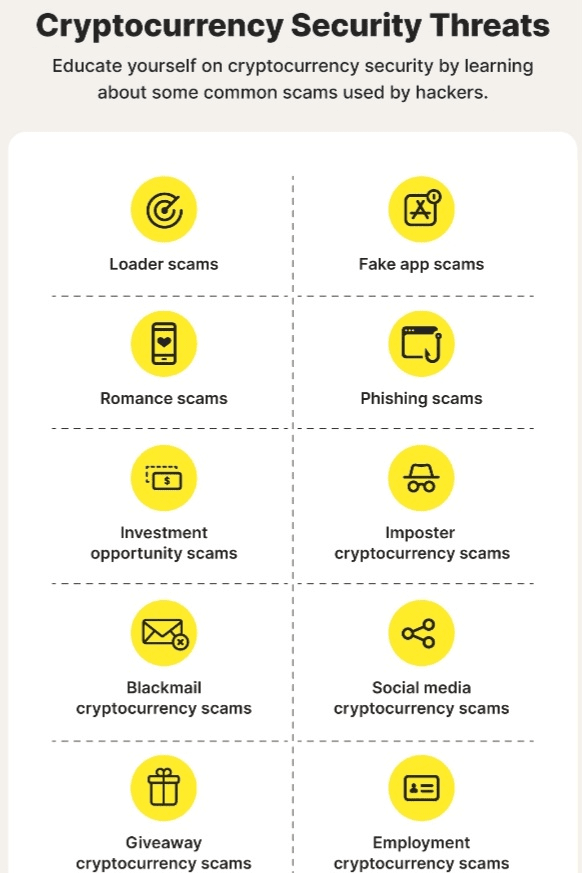

Identificando e Evitando os Principais Golpes de Cripto em 2026

Este tópico educa os usuários sobre a identificação de fraudes sofisticadas modernas, o que é crucial, já que os fraudadores usam cada vez mais IA e alvo investidores novos.

· Por que é Crítico: As perdas por fraudes em cripto nos EUA sozinhas atingiram US$ 9,3 bilhões em 2024. Os fraudadores usam táticas avançadas, incluindo deepfakes e identidades sintéticas, tornando os golpes mais difíceis de detectar.

· Alertas Vermelhos para Observar:

· Golpes de Investimento/Fraude: Ofertas não solicitadas com retornos garantidos, agentes falsos de suporte pedindo sua frase de recuperação ou sites clonados.

· Padrões de Lavagem de Dinheiro: Movimentação rápida de fundos por múltiplas carteiras, uso de misturadores/anônimos de privacidade ou transações estruturadas justamente abaixo dos limites de relatório.

· Defesa Prática:

· Nunca compartilhe sua frase de recuperação ou chaves privadas com ninguém, por qualquer motivo.

· Verifique todas as URLs de sites e contatos oficiais diretamente nas mídias sociais oficiais do projeto ou no GitHub.

· Seja cético com oportunidades "urgentes" que pressionam você a agir rapidamente.

Como Implementar Essas Estratégias

Para ajudá-lo a começar, aqui está um resumo das ações principais dos tópicos acima:

Autocustódia e Armazenamento

· Use uma carteira de hardware para ativos de longo prazo

· Siga a divisão de armazenamento 90/10

· Faça backup da frase de recuperação em metal, não digitalmente

Segurança de Exchange

· Ative 2FA baseada em autenticador (não SMS)

· Ative a lista branca de endereços de retirada

· Audite regularmente o histórico de login e dispositivos

Consciência de Fraude

· Nunca compartilhe sua frase de recuperação — nenhum serviço legítimo pedirá isso

· Verifique URLs de sites e contatos diretamente de fontes oficiais

· Esteja atento a ofertas não solicitadas e pedidos urgentes

Para se manter atualizado, você pode seguir contas focadas em segurança no Binance Square (procure por #Segurança ou #AlertaFraude), assinar blogs de fabricantes de carteiras de hardware e monitorar relatórios de empresas de análise de blockchain como a Chainalysis.

#CryptoSecurity #SelfCustody #ColdWallet #BinanceSquare #DYOR