Uma das características da Web3 é fornecer aos usuários controle total sobre a privacidade e como eles interagem com suas plataformas. Aprenda como gerenciar aprovações e permissões no MetaMask.

Mesmo que a sua experiência de interação com blockchains como Ethereum se limite ao envio de transações simples entre carteiras, você terá aprovado, autorizado ou assinado sua transação. Isso significa simplesmente que você está confirmando seu envio ao blockchain.

Este mesmo processo se aplica igualmente à interação com dapps na Web3: há muito o que consentir, aprovar e permitir. Mas o que realmente significa uma aprovação MetaMask?

Para resolver esta questão, precisaremos primeiro cobrir alguns aspectos essenciais da criptografia.

Chaves e criptografia: o que é aprovação?

Toda a sua atividade criptográfica é baseada em criptografia de chave pública. Essencialmente, cada carteira possui uma “chave” pública e privada correspondente, gerada quando a carteira é criada. Imagine uma porta que exige que você desbloqueie um ferrolho e gire uma trava para entrar, com uma chave diferente para cada uma. Possuir uma única chave não leva você a lugar nenhum – você precisa do par.

Embora seja uma simplificação exagerada, podemos aceitar o desafio desta porta hipotética e aplicar uma lógica semelhante à sua carteira criptografada. Suas chaves privada e pública são necessárias para a transação: a chave privada para você demonstrar que iniciou a transação e a chave pública para o destinatário verificar a origem. Veja como funciona:

Você decide enviar tokens para um contato.

Como você conhece o endereço da carteira do destinatário, você possui sua chave pública – a primeira é simplesmente uma versão com hash (criptografada) da última. A chave pública é usada para criptografar a transação.

O destinatário, detentor da chave privada, recebe a transação. Como as suas chaves pertencem uma à outra, apenas a chave privada correspondente – que só eles possuem – pode descriptografar a transação enviada pela sua chave pública.

Até agora, tudo bem: estabelecemos como pares de chaves públicas e privadas interagem para sustentar as transações blockchain. No entanto, para aplicar esse conhecimento às aprovações/assinaturas, invertemos as funções das chaves: em vez disso, o remetente criptografa a mensagem com sua chave privada. Como outras pessoas podem descobrir facilmente a chave pública do remetente (o endereço da carteira), as chaves podem ser combinadas para descriptografar a mensagem, verificando a identidade do remetente. Apenas um par de chaves correspondente revelará o conteúdo da mensagem, o que significa que ninguém pode contestar a origem.

Imprimir uma espécie de assinatura em cada transação garante a imutabilidade, e ninguém além de você – o detentor da sua chave privada – será capaz de imitá-lo de forma fraudulenta

Permissões Dapp

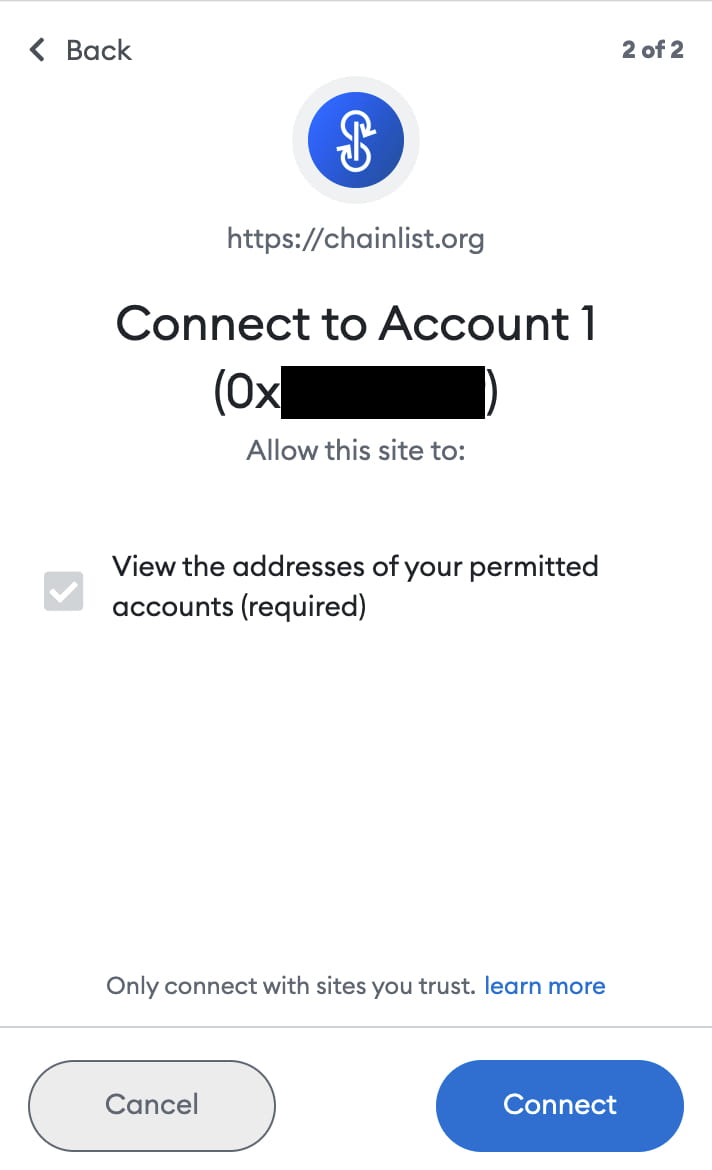

O primeiro dos dois principais tipos de aprovação que você encontrará é conectar sua carteira a um dapp pela primeira vez – seja DeFi, um serviço como Etherscan ou um mercado NFT.

Isso envolve dar permissão ao dapp para recuperar o endereço da sua carteira e é um pré-requisito para interagir com a plataforma. Isso também explica por que você o verá chamado de “uma permissão” ou “permissões”; substantivos que descrevem exatamente o que você está fazendo. Em alguns casos, os dapps solicitam permissão automaticamente; outros exigem que você clique em botões rotulados como “conectar” ou similares.

Dar sua permissão será, em nosso caso, algo assim:

Aprovação de token

Quer você seja um nativo de criptografia experiente ou um iniciante, para interagir com qualquer contrato inteligente – o tipo que executa dapps (incluindo DeFi, jogos blockchain, compras NFT) – você precisa aprovar seu acesso aos seus tokens.

Este processo é referido de várias maneiras, sem surpresa, como aprovação simbólica. O que você está fazendo aqui é:

Permitindo que o contrato inteligente acesse seu saldo de token. Pense nisso como o “estágio do contrato inteligente”. A MetaMask indicará claramente quanto acesso você está cedendo: alguns dapps podem especificar uma quantidade finita de tokens, enquanto outros solicitam acesso ilimitado.

Confirmando que deseja concluir a transação em questão: ou seja, o ‘estágio blockchain’, onde você permite que o contrato inteligente envie a transação à rede em seu nome.

Digamos que você queira realizar uma troca de token no Uniswap, a maior bolsa descentralizada (DEX) por volume de negociação. Ao iniciar uma troca em um par de tokens pela primeira vez, você será solicitado a aprovar contratos inteligentes para o par de tokens ERC-20 que está negociando (embora não para o próprio ETH, que não precisa de aprovação). Embora isso ocorra apenas na primeira vez que você negocia esse par, a próxima etapa – ou seja, a etapa dois acima – será necessária sempre e significa que os protocolos do Uniswap executarão sua negociação mediante solicitação.

Este processo será semelhante ao abaixo:

Em primeiro lugar, a plataforma solicitará que você aprove o token. Clique no prompt e o MetaMask entrará em ação.

MetaMask mostrará o endereço do contrato do token, confirmando que ele está solicitando a capacidade de acessar e movimentar seus fundos. Para ter certeza de que você está permitindo o contrato correto, vale a pena cruzar o endereço do token com aquele listado no site do dapp – geralmente ele pode ser encontrado na central de ajuda, base de conhecimento ou documentos. Você ainda tem a opção de especificar até onde deseja que essa permissão vá – para fazer isso, clique em ‘Editar permissão’.

Esta opção permite ver com precisão quanto acesso você está permitindo. Neste caso, o Uniswap deseja acesso a uma quantidade virtualmente ilimitada de stETH (1,1659), mas podemos colocar um limite nesta permissão se necessário, usando o campo ‘Custom Spend Limit’.

Com esse recurso, MetaMask mantém você no controle de suas aprovações de token – você nunca precisa permitir cegamente que um dapp acesse mais do que deseja ou assumir riscos indesejados para experimentar uma nova plataforma.

A solicitação de negociação em si é onde entra o seu par de chaves: você assina a transação com sua chave privada. Pense em assinar na linha pontilhada com uma caneta; embora com a criptografia de chave pública o risco de fraude de identidade seja insignificante. Em nosso exemplo, consentir significa que você autorizou um contrato inteligente Uniswap para mover esse token de e para sua carteira em seu nome. Cada vez que você tenta iniciar uma troca, o contrato inteligente é capaz de verificar sua “mensagem” – ou seja, a instrução para realizar a troca – e verificar se você, como a única pessoa com acesso à sua chave privada, foi o originador.

Como posso gerenciar aprovações e permissões?

Uma das marcas da Web3 é fornecer aos usuários controle total sobre a privacidade e como eles interagem com suas plataformas. O design sem custódia do MetaMask reflete isso. Contudo, os seus princípios estendem-se a outras características; a capacidade de visualizar e gerenciar aprovações de dapp e contratos inteligentes está entre eles.

Visualizando sites conectados no MetaMask

MetaMask inclui um recurso nativo para revisar a quais sites sua carteira está conectada. Chama-se ‘Sites conectados’ (como você provavelmente pode perceber, não gostamos de complicar demais). Da mesma forma simples é o método para removê-los.

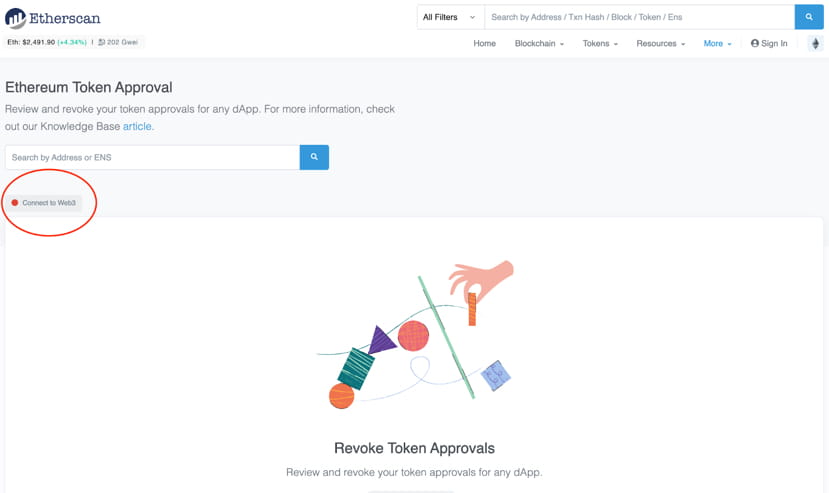

Visualizando aprovações de token

Etherscan implementou recentemente um verificador de aprovações de token que permite visualizar e revogar, bem… aprovações de token.

Uma lista de aprovações de tokens é exibida assim que você conecta o MetaMask e dá permissão ao Etherscan para visualizar sua carteira – familiar? Você estará então livre para verificar sua relevância contínua e revogar adequadamente. Felizmente, você também pode visualizar o ativo específico envolvido, quem você aprovou (por exemplo, qual dapp, referenciado pelo nome) e a quantidade de tokens aos quais você aprovou o acesso.

Existem também várias alternativas, incluindo aprovado.zone, Revoke e Token Allowance Checker (TAC).

Não seja direto

A agência pessoal que acompanha o gerenciamento de uma carteira sem custódia como a MetaMask é uma faca de dois gumes. Assim como manter sua frase secreta de recuperação segura é de sua responsabilidade pessoal e requer vigilância contra golpistas, você é o único que pode gerenciar as permissões de dapp e aprovações de contratos inteligentes. Junte isso à facilidade de criar um novo token ERC-20 – existem aproximadamente 485.000 tokens no momento em que este artigo foi escrito – e os riscos se tornarão altamente aparentes. Embora a maioria seja feita de boa fé, qualquer uma pode ser criada por um mau ator.

As aprovações de token são um vetor de ataque relativamente comum para golpes – basta verificar rekt.news para ter uma ideia da escala e este artigo da Finematics para uma impressão dos métodos. Conforme mencionado anteriormente, os dapps devem especificar quantos tokens desejam acessar. MetaMask, por exemplo, garantirá que essas informações sejam exibidas na tela de aprovação antes de você confirmar, dando a você uma imagem mais clara do que exatamente você está se inscrevendo.

As solicitações de acesso de dapps podem variar de quantidades específicas e limitadas até completamente ilimitadas, onde o contrato inteligente pode sacar o quanto quiser de sua carteira. Fundamentalmente, o acesso ilimitado não é um problema ou um sinal de alerta em si – muitas plataformas respeitáveis, como os principais DEXs, fazem isso para poupar você da dor de reaprovar frequentemente se você usa o dapp regularmente. O problema surge com dapps que solicitam acesso ilimitado ao(s) seu(s) token(s) com a intenção expressa de roubar.

Antes de aprovar o acesso de um contrato inteligente a qualquer quantidade de tokens, você deve passar por uma lista de verificação mental para avaliar o risco. Muitas vezes você verá a sigla ‘DYOR’ mencionada online: fazer sua própria pesquisa antes de permitir o acesso é definitivamente um bom hábito a ser adotado. Por exemplo:

Quão conhecido é o projeto?

Quanto tempo tem sido em torno de?

Possui um canal de comunidade ativo no Discord, Telegram ou Twitter?

Os desenvolvedores/proprietários do dapp são transparentes e publicamente acessíveis, por exemplo? no Twitter ou Discord?

Houve recentemente uma violação de segurança? Vale a pena pesquisar aqui.

Eles foram submetidos a uma auditoria de contrato inteligente terceirizada?

Verifique o endereço do contrato no explorador de blocos. Alguns exploradores, como o Etherscan, possuem um mecanismo de relatório orientado pelo usuário onde endereços fraudulentos (contratos ou carteiras) são sinalizados. Mesmo que não estejam sinalizados, verifique se há atividades suspeitas, como grandes entradas ou saídas de dinheiro em curtos períodos de tempo.

Para resumir:

Em vez de apenas um gesto simbólico indicando consentimento, as aprovações simbólicas são um aspecto mundano e essencial da interação com a Web3. Alguns pontos-chave:

A criptografia de chave pública é usada para autenticar suas permissões ao interagir com dapps.

As permissões do Dapp envolvem permitir que os dapps visualizem o saldo da sua carteira.

As aprovações de token envolvem permitir que um contrato inteligente de um dapp acesse e mova um token específico em sua carteira.

Sempre pesquise as credenciais do dapp e certifique-se de que ele é confiável antes de aprovar seu contrato inteligente.