Escrocheria a furat 199.000 USD în USDT printr-o adresă falsă de portofel.

Victima a folosit adresa 0x6c30e44b0570475cab2af776e08af18ddf8a2a16.

Mai multe atacuri mici au precedat pierderea majoră.

Verificați adresele pentru a evita fraude similare.

Instrumentele de securitate ajută la prevenirea escrocheriilor.

Escrocheria cripto vizează securitatea portofelului

O recentă escrocherie cripto a dus la o pierdere de 199.025 USD în USDT. Atacul a implicat o adresă de portofel fraudulentă care imita una folosită anterior. Victima, identificată prin adresa 0x6c30e44b0570475cab2af776e08af18ddf8a2a16, a trimis fonduri la adresa escrocheriei 0x12e...f4e8d. Incidentul a avut loc pe 26 iunie 2025, la 04:25:11.

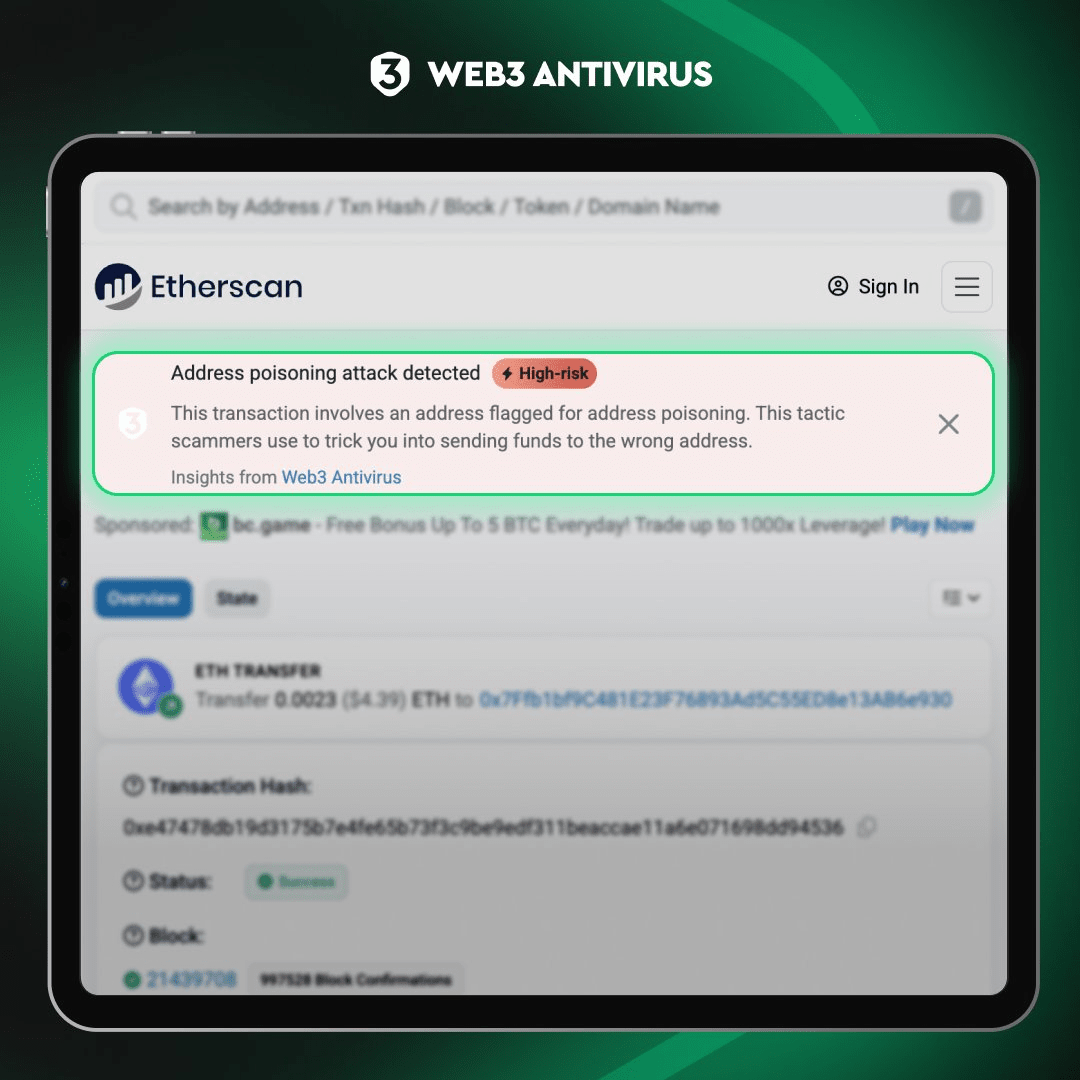

Adresa escrocheriei semăna strâns cu una legitimă, înșelând utilizatorul să facă o transferare eronată. Acest tip de fraudă, cunoscut sub numele de contaminarea adresei, exploatează familiaritatea cu tranzacțiile anterioare.

Detaliile atacului dezvăluite

Hash-ul tranzacției, 0x13d6b29add0979e38167e9eed3516391bc6e142bfb7364741daabe9c139, confirmă transferul. Portofelul victimei a interacționat cu Tether USDT înainte de incident. Un total de 199.000 USDT, evaluat la 199.052,48 USD, a fost transferat la adresa fraudulentă.

Atacuri suplimentare de contaminare au urmat, fiecare transferând tokenuri ERC-20 minime. Acestea au avut loc la 03:56:35, 03:19:35, 03:17:23, 03:14:47 și 03:07:23 în aceeași zi. Fiecare a fost marcată ca având un risc ridicat, indicând un model de exploatare.

„Escrocii au creat o adresă înșelătoare pentru a induce utilizatorul în eroare, rezultând în pierderi financiare semnificative,” a notat un raport de securitate.

Amenințarea în creștere a contaminării adreselor

Atacurile de contaminare a adreselor au crescut în spațiul cripto. Escrocii folosesc formate de adresă similare pentru a ocoli vigilența utilizatorului. Eroarea victimei subliniază necesitatea unei verificări temeinice a adreselor.

Mai multe tranzacții mici au precedat pierderea majoră, sugerând o strategie deliberată. Escrocheria a exploatat încrederea victimei în un model de adresă familiar.

„Utilizatorii trebuie să verifice fiecare adresă înainte de a trimite fonduri pentru a preveni astfel de pierderi,” a afirmat o actualizare de securitate.

Răspunsul comunității

Raporturile despre incident s-au răspândit rapid. Atacul subliniază vulnerabilitățile în securitatea portofelului. Experții subliniază importanța verificării detaliilor tranzacției pentru a evita incidente similare.

Adresa victimei arată o istorie a interacțiunilor USDT. Acest lucru a făcut-o o țintă pentru escroci care folosesc tactici de imitare a adresei.

Măsuri preventive

Utilizatorii se pot proteja prin verificarea dublă a adreselor de portofel. Instrumentele precum simulatoarele de tranzacții ajută la identificarea modelor suspecte. Extensiile de securitate open-source oferă detecție în timp real a escrocheriilor.

Incidentul servește ca un avertisment. Actualizările regulate de securitate și validarea adreselor sunt critice în ecosistemul Web3.

#AddressPoisoning #CryptoScam #USDT #WalletSecurity #Web3Safety