Frate, Ieri a avut loc un atac cibernetic mare asupra portofelelor cripto și experții spun că pachetele NPM Debug și Chalk au fost compromise. Ce-i asta, frate?

În primul rând, trebuie să înțelegi NPM. Gândește-te la NPM (Node Package Manager) ca la o fabrică LEGO gigantică și publică pentru dezvoltatorii de software. Când un dezvoltator construiește o aplicație, cum ar fi un portofel cripto, nu creează fiecare piesă de la zero. Merg la fabrica NPM și iau mii de cărămizi LEGO pre-făcute, numite "pachete," pentru a gestiona sarcini comune.

Cele două pachete pe care le-ai menționat, "Debug" și "Chalk," sunt unele dintre cele mai populare cărămizi LEGO din întreaga fabrică.

Debug: Aceasta este ca o cărămidă universală de mărire. Practic fiecare dezvoltator o folosește pentru a imprima note și jurnale mici pentru a-i ajuta să găsească bug-uri în timp ce construiesc.

Chalk: Aceasta este ca un set de markere LEGO colorate. Dezvoltatorii o folosesc pentru a adăuga culoare textului din editorul lor de cod, făcându-l mai ușor de citit toate acele note. Verde pentru succes, roșu pentru o eroare, ai prins ideea.

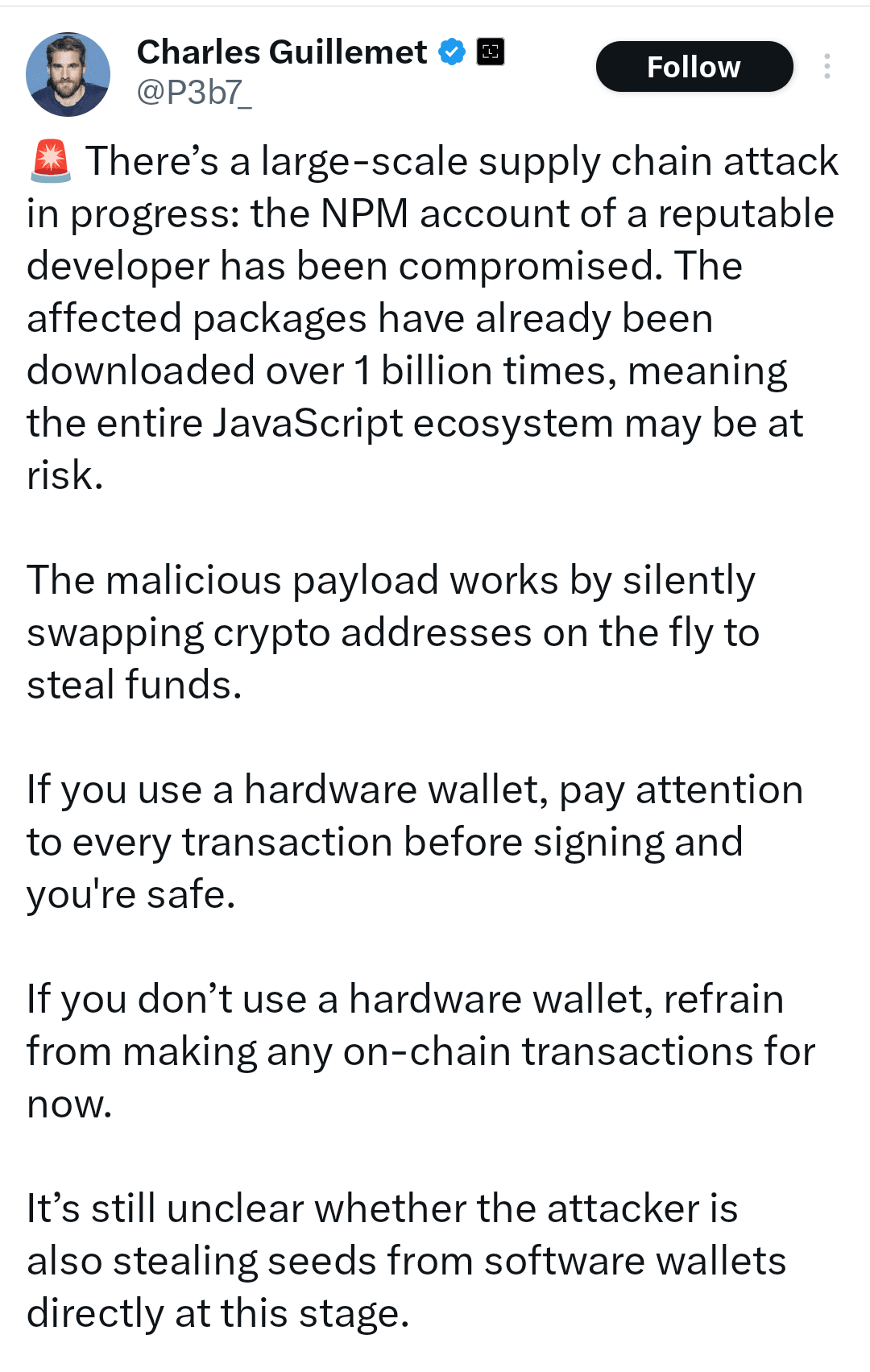

Atacul a avut loc pentru că un hacker a pătruns în fabrică și a înlocuit cărămizile reale și sigure "Debug" și "Chalk" cu unele otravite, malițioase, care arătau exact la fel. Așa că, mii de dezvoltatori care construiau portofele au mers la fabrică, au luat aceste cărămizi otravite și au construit fără să știe o ușă din spate direct în aplicațiile lor.

Bine, așa că cum fură o cărămidă LEGO otravă crypto din portofelul meu?

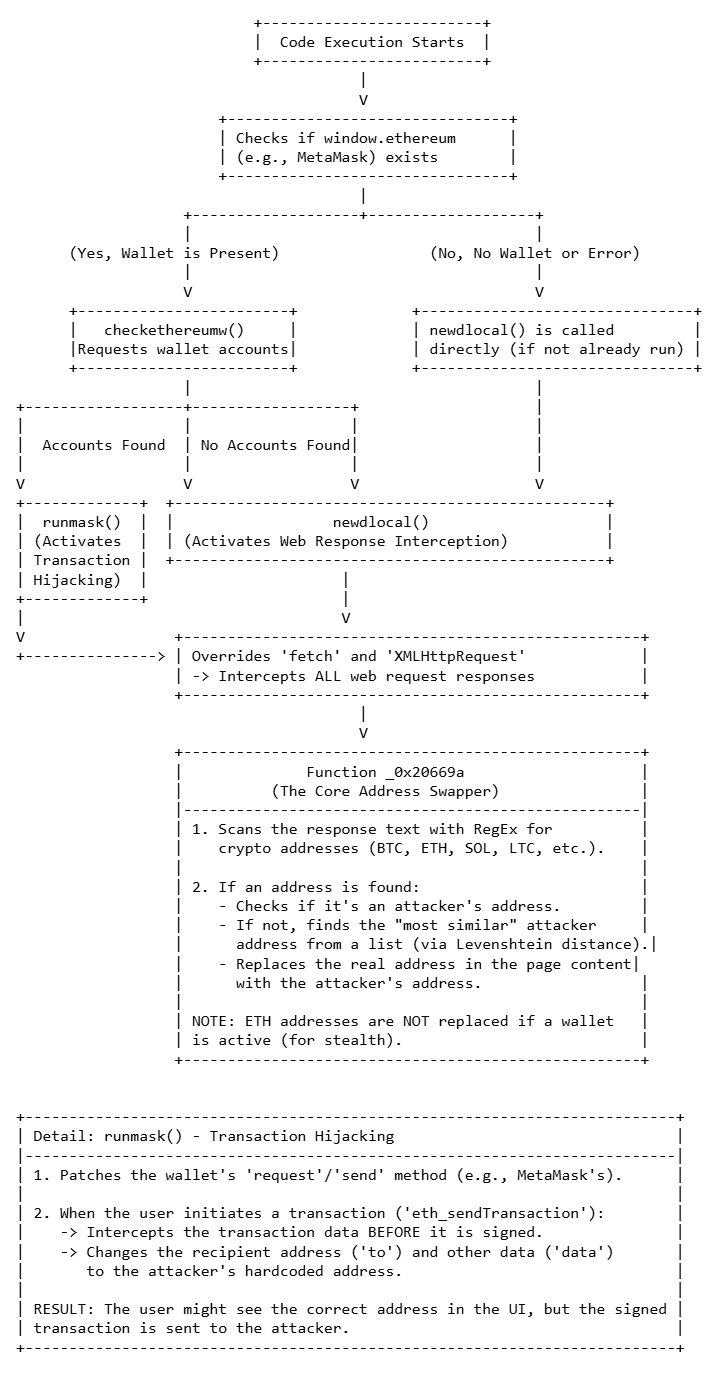

Aceasta este partea vicleană. Codul malițios ascuns în pachetele false este conceput să fie un spion tăcut. Pur și simplu stă acolo, fără să facă nimic, până când detectează că rulează într-o aplicație de portofel crypto.

Odată ce "se trezește", singura sa sarcină este să vâneze fraza ta de seed sau cheia privată. Pe măsură ce folosești portofelul, acea cheie este temporar păstrată în memoria computerului tău. Malware-ul o detectează, o copiază și o trimite în secret pe internet către serverul hackerului.

Și așa, jocul s-a terminat. Hackerul are cheia principală pentru portofelul tău și poate să îți epuizeze toate fondurile.

De ce este atât de periculos și greu de oprit?

Aceasta se numește un atac asupra lanțului de aprovizionare software și este una dintre cele mai mari amenințări în toată tehnologia.

Exploatează Încrederea: "Debug" și "Chalk" sunt descărcate de sute de milioane de ori pe săptămână. Dezvoltatorii trebuie în mod fundamental să aibă încredere în aceste blocuri de bază pentru a-și duce la bun sfârșit munca. Este imposibil să auditezi fiecare linie de cod din fiecare pachet pe care îl folosesc.

Rază de explozie masivă: Prin otravirea doar unuia sau două pachete super populare, hackerii pot infecta mii de aplicații și proiecte diferite toate deodată. Nu trebuie să te hack-uiască; doar otravă binele din care toți dezvoltatorii beau.

Este Subtil: Codul malițios este adesea ascuns (obfuscate) și conceput să ruleze doar în condiții foarte specifice, făcându-l incredibil de greu de observat chiar și pentru experții în securitate.

Frate, asta e înfricoșător. Deci, ce pot face de fapt pentru a mă proteja?

Păstrează-ți portofelul principal pe un portofel hardware: Fondurile tale pe termen lung, "economiile" tale, trebuie să fie pe un portofel hardware precum Ledger sau Trezor. Acest tip de hack software nu poate atinge o cheie care este păstrată complet offline.

Dezactivează extensia ta pe gestionarea extensiilor & Nu txn în ziua D: Dezactivează-ți extensiile și Verifică întotdeauna mesajul pe care îl semnezi. Și din nou, cel mai bine este să nu faci nicio tranzacție când auzi acest tip de știri și te rog să cumperi un portofel hardware cu semnare clară.

Folosește software de încredere: Rămâi cu portofelele mari, bine cunoscute. Acestea au echipe de securitate mai mari și pot răspunde mai repede amenințărilor. Acesta nu este momentul să folosești un portofel nou aleator pe care tocmai l-ai găsit.