Введение: загадка исчезновения 50 миллиардов долларов

В феврале 2025 года в истории криптовалют произошел еще один тяжелый удар: самая доверенная в отрасли схема мультиподписей Safe (Wallet) потеряла 1,6 миллиарда долларов в результате атаки на фронтенд, это не было вызвано каким-либо сложным нулевым уязвимостями (Zero-day Exploit) или прорывами квантовых вычислений, а потому что существует хроническая проблема, существовавшая с момента появления криптовалют: уязвимость интерфейса взаимодействия пользователя с ключами.

С 2020 года более 50 миллиардов долларов исчезли из так называемых безопасных кошельков, хакерские атаки кажутся одинаковыми: блокчейн не был взломан, криптография не была нарушена, но средства таинственно исчезли, невыносимая правда заключается в том, что "безопасные" кошельки на самом деле не безопасны - замок уже достаточно крепок, но мы часто охраняем не ту дверь.

А что, если проблема не в безопасности, а в самой архитектуре?

Первое, активы находятся в цепочке, ключи в кошельке

Коррекция концепции «кошелька»

Во-первых, большинство людей не осознает: криптоактивы не хранятся в кошельках, ваши биткойны не находятся на Ledger, ваши эфириумы не находятся в MetaMask.

Криптоактивы существуют в блокчейне, это неразрушимое, прозрачное «хранилище», подлинность криптоактивов может быть проверена, но они не находятся в каком-либо кошельке, блокчейн-хранилище идеально - хакеры не могут атаковать его, оно неизменяемо и вечно, а в вашем кошельке хранится только связка ключей для открытия хранилища, а не сами активы.

Поняв это, мы сможем изменить наше восприятие безопасности:

Хранилище (The Vault): активы находятся в блокчейн-хранилище - распределены по тысячам узлов, защищены математическим консенсусом.

Ключ / приватный ключ (Private Key): единственный способ открыть хранилище - эта строка символов, если она будет раскрыта, вы потеряете абсолютный контроль над активами.

Публичный ключ / адрес (Public Address): адрес актива в блокчейне - может быть безопасно разделен, как адрес электронной почты.

Цифровая подпись (Digital Signature): не подделываемое разрешение - математическое доказательство, позволяющее выполнять транзакции.

Транзакция (Transaction): подписанная инструкция, после которой актив может быть переведен.

Поняв эту логику, проблемы безопасности, с которыми сталкивается кошелек, становятся предельно ясными: активы в блокчейне очень безопасны, а каждая хакерская атака, каждое воровство, каждая потеря - это следствие того, что: кто-то получил ключи с помощью уязвимостей.

Вопрос, который двигал эволюцией кошельков на протяжении 15 лет, так прост и так сложен: как защитить ключи?

Второе, эволюция технологий управления ключами четвертого поколения

История криптовалютных кошельков, по сути, является историей скрытия ключей, инновации кошельков извлекали уроки из неудач предыдущих поколений, но неизбежно вводили свои новые уязвимости, возможно, настало время избегать этих проблем на уровне архитектурного проектирования.

Первое поколение: программные кошельки / горячие кошельки (с 2009 года)

Первоначальное решение логично, но устарело: шифрование ключей с помощью пароля, программные кошельки хранят приватные ключи на своих устройствах, сохраняя их в виде мнемонических фраз (12 или 24 слова), пользователям неоднократно говорят записать их на бумаге, хранить в безопасности и никогда не терять.

Этот подход кажется простым, но на самом деле полон недостатков, программное обеспечение может быть взломано, компьютеры могут заразиться вирусами, вредоносное ПО для буфера обмена может изменить адреса, фишинговые сайты могут похитить мнемонические фразы, а расширения браузера также могут быть скомпрометированы, сегодня уязвимости программных кошельков уже нанесли пользователям ущерб на десятки миллиардов долларов, и эти потери продолжают возрастать каждый день.

Ключи существуют в программном обеспечении, что является очень уязвимым.

Второе поколение: аппаратные кошельки / холодные кошельки (с 2014 года)

Ответ отрасли заключается в физической изоляции (Isolation), аппаратные кошельки, такие как Ledger и Trezor, хранят ключи офлайн, в специализированном оборудовании, не подключенном к интернету, ключи находятся в безопасном чипе, транзакции подписываются внутри устройства и не подвержены рискам вредоносного ПО.

Но новые проблемы возникают - использование аппаратных кошельков крайне неудобно - представьте, что вы идете на кофе с USB-устройством, они могут быть потеряны, украдены или повреждены в повседневной жизни, атаки на цепочку поставок (Supply Chain Attack) могут внедрить вредоносный код до того, как устройство дойдет до пользователя, известный случай утечки информации пользователей Ledger обнажил данные миллионов пользователей, это означает, что хакеры могут даже перенести атаки из онлайн в оффлайн.

Изоляция действительно может обеспечить безопасность, но за это приходится жертвовать удобством.

Третье поколение: кошельки с многопартийными вычислениями (MPC) (с 2018 года)

Кошельки с многопартийными вычислениями (MPC) пробуют другой подход: разделение ключа на фрагменты, ни одна отдельная сторона не обладает полным ключом, несколько сторон должны сотрудничать для подписания транзакции, но сам ключ никогда не восстанавливается полностью в одном месте.

Корпоративные клиенты очень довольны, они наконец могут контролировать кошельки без риска мнемонических фраз, но MPC также вновь вводит в криптомир то, что изначально пыталось устранить: доверие, пользователи должны полагаться на хостинг-провайдеров, которые могут сговориться, исчезнуть, быть взломанными или просто отказать в обслуживании.

14 октября 2025 года, провайдер кошельков MPC Privy был отключен на 2 часа из-за проблем с сетевой нагрузкой, что привело к тому, что десятки тысяч пользователей кошелька Privy не смогли проводить транзакции, кроме того, развертывание кошельков MPC относительно сложно и дорого, в конечном итоге ключевые фрагменты доверяются другим, и теперь все больше регулирующих органов начинают считать кошельки MPC частично управляемыми, а не настоящими самообслуживающими.

Распределенное доверие, хотя и лучше централизованного, все равно зависит от доверия к людям.

Четвертое поколение: Кошелек Passkey (通行密钥) (с 2024 года)

Кошелек четвертого поколения представляет собой коренное изменение архитектуры, он больше не скрывает или разделяет ключи, а запечатывает ключи в безопасном чипе вашего устройства - в том же оборудовании, которое защищает Apple Pay и Google Pay, ключи существуют, но их никогда нельзя извлечь, экспортировать или украсть, они могут использоваться только при аутентификации пользователя по биометрическим данным.

Нет мнемонических фраз, нет аппаратного устройства, нет третьей стороны.

Хронология эволюции

2009年:首批比特币钱包,本地存储密钥

2014年:Ledger推出首个消费级硬件钱包

2018年:MPC技术开始应用于机构

2025年:首个企业级Passkey钱包(zCloak.Money)上线

2025 ~ 2027年:向Passkey钱包的大规模迁移开始

Каждое поколение кошельков решало ключевые недостатки предыдущего поколения, но одновременно приносило новые проблемы, пользователи всегда должны были выбирать между безопасностью и удобством, а кошелек Passkey - это первый, который может одновременно предложить оба решения.

Третье, смертельный недостаток - слабый интерфейс

В отрасли есть один неугодный факт: три поколения кошельков имеют смертельный недостаток, не связанный с хранением ключей.

Независимо от того, использует ли пользователь программный кошелек, аппаратный кошелек или решение многопартийных вычислений (MPC), доступ к ним должен осуществляться через инфраструктуру Web2:

Фронтенд / приложения размещены на централизованных серверах (могут быть захвачены)

DNS может быть скомпрометирован (перенаправляя пользователей на поддельные сайты)

Расширения браузера могут быть заменены (на вредоносные версии)

Веб-интерфейс может быть фишинговым (идеальные копии могут похищать ключи пользователей)

Атака на Safe (Wallet) на 1,6 миллиарда долларов полностью это доказывает, если интерфейс, используемый для доступа к кошельку, может быть взломан, хранение ключей, каким бы безопасным оно ни было, становится бессмысленным.

Проблема в отрасли заключается в том, что:

Первое поколение программных кошельков: мнемонические фразы шифруются с помощью военной технологии, но доступны через браузерные плагины или приложения, которые автоматически обновляются / распространяются централизованными серверами.

Второе поколение аппаратных кошельков: ваши ключи хранятся в неразрушимом безопасном оборудовании, но управляются настольным программным обеспечением, загруженным с сайта, который может быть скомпрометирован.

Третье поколение многопартийных вычислительных кошельков (MPC): ключи распределяются между несколькими участниками с использованием современных методов шифрования, но веб-портал, предоставляющий услуги, все еще контролируется традиционной инфраструктурой.

Это похоже на то, чтобы иметь неразрушимое хранилище, но с картонной дверью.

Каждое поколение кошельков было одержимо защитой ключей, но не защитой интерфейса доступа пользователя, хакеры очень сообразительны, когда команды безопасности заняты созданием более продвинутых замков, злоумышленники просто меняют двери.

Это боль, которую решает кошелек четвертого поколения - он одновременно защищает ключи и интерфейс взаимодействия.

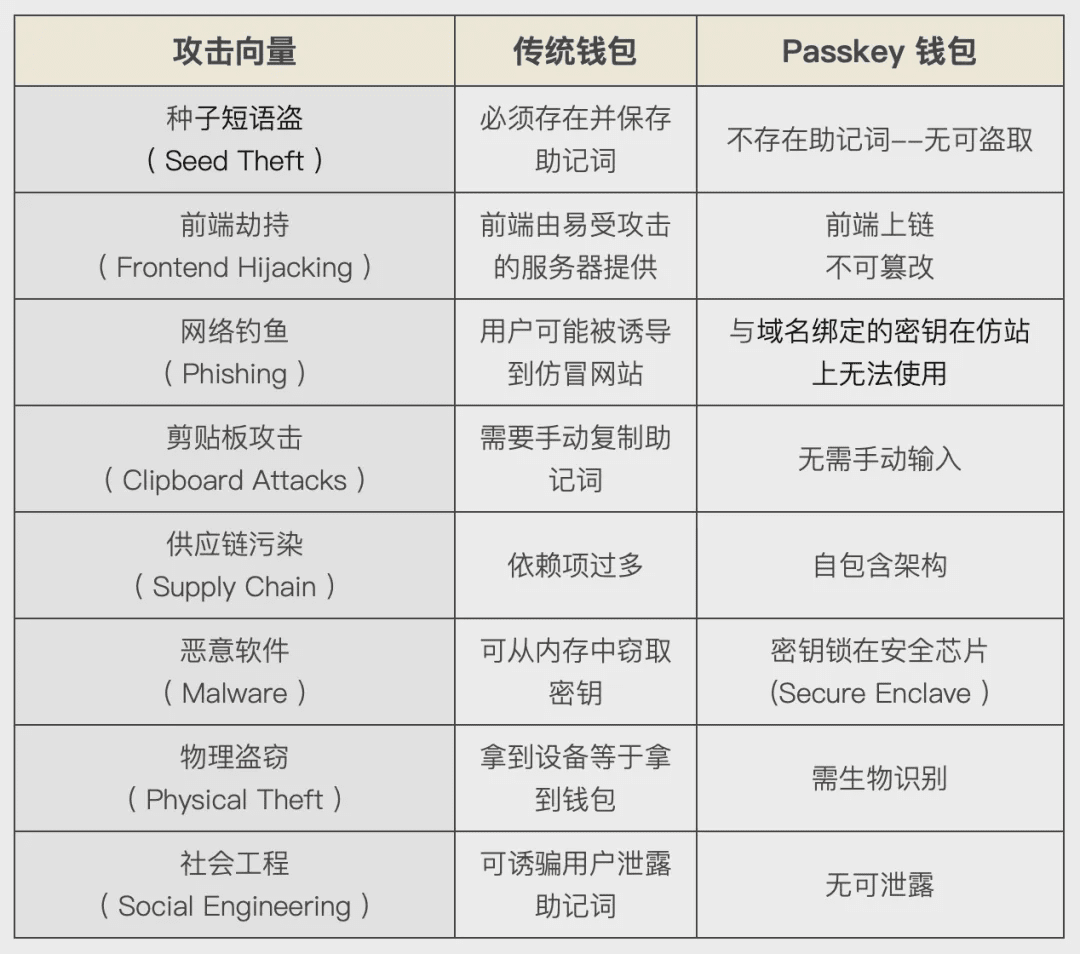

Четвертое, анализ моделей атак на кошельки

Чтобы понять, почему кошелек Passkey революционен, нужно сначала понять, как украдаются криптоактивы, используя специфические архитектурные уязвимости, эти атаки можно условно разделить на четыре категории.

Фронтенд / интерфейсные атаки (Frontend / Interface Attacks)

Самые разрушительные атаки направлены не на блокчейн или кошелек - а на интерфейс, захват DNS перенаправляет пользователей на внешние поддельные сайты, атака Safe (Wallet) работает именно таким образом: злоумышленник проникает в веб-фронтенд и вводит вредоносный код, когда пользователь подписывает то, что считает нормальной транзакцией, его кошелек оказывается опустошен.

Атаки через плагины браузера также коварны, они проникают в учетные записи разработчиков и推送恶意更新,或让用户误下载黑客脚本,把安全的扩展替换为恶意变体,用户信任熟悉的界面,却不知道他们签署的每一笔交易都在把资产发送给攻击者。

Кража мнемонических фраз (Seed Phrase Theft)

12 или 24 слова, которые защищают криптоактивы на десятки миллиардов долларов, на самом деле очень уязвимы, способы атак включают:

Физическое воровство: сфотографировать или украсть записанные мнемонические фразы.

Цифровое воровство: программное обеспечение для сканирования, распознавание специфических паттернов мнемонических фраз.

Социальная проверка: подделка службы поддержки или технической поддержки, побуждение пользователей «подтвердить» свои мнемонические фразы.

Генератор поддельных мнемонических фраз: создание заранее определенных, уязвимых мнемонических фраз.

Если мнемонические фразы будут раскрыты, это означает полную и постоянную потерю, которую нельзя восстановить, нельзя арбитрировать, нельзя отменить.

Операции фишинга (Phishing Operations)

Криптофишинг эволюционировал в индустриализированную систему мошенничества, распространенные схемы включают:

Фишинг авторизации (Approval Phishing): обман пользователей для предоставления неограниченных прав на токены.

Ложные дропы: создание чувства срочности, чтобы пользователи ослабили бдительность.

Клонированные сайты: 1:1 воссоздание интерфейса популярных сайтов DeFi, кража учетных данных и мнемонических фраз пользователей.

В мире Интернета идеальная подделка фактически обходится очень дешево, даже эксперты могут быть обмануты.

Проблемы цепочки поставок (Supply Chain Compromises)

Современные программные системы зависят друг от друга, что означает бесчисленные возможности для атак, один скомпрометированный npm пакет (библиотека зависимостей JavaScript) может повлиять на тысячи кошельков, обновление прошивки аппаратного кошелька может вводить задние двери, в многослойных зависимостях могут скрываться вредоносные коды, которые активируются только через несколько месяцев после установки.

Атака на Ledger Connect Kit является典型的例子:一个被污染的库同时影响了多个 DeFi 应用程序,导致整个生态系统中的 кошельки被清空。

Пять, выход кошелька Passkey

Что такое Passkey?

Passkey не является какой-то новой криптографической технологией, это будущее цифровой системы аутентификации безопасности, в которую Apple, Google и Microsoft вложили миллиарды долларов, когда пользователи разблокируют iPhone с помощью FaceID, входят в GitHub с помощью TouchID или получают доступ к системе с помощью Windows Hello, они уже используют Passkey.

Теперь ведущие глобальные технологические и финансовые гиганты уже внедрили эту систему, Binance, Coinbase и PayPal используют Passkey для защиты миллионов аккаунтов, Amazon, Google и Microsoft установили его в качестве стандарта безопасности, эта технология на основе стандартов WebAuthn / FIDO2 была проверена миллиардами пользователей в реальных условиях.

Новое прорывное решение заключается в том, что эта зрелая технология будет применена к крипто-кошелькам.

Как Passkey преобразует модель безопасности:

Биометрическая аутентификация: лицо или отпечаток пальца пользователя становятся единственным способом доступа.

Безопасность привязки доменных имен: каждый Passkey привязан к определенному доменному имени, что делает фишинг математически невозможным.

Нет общих секретов: в отличие от паролей или мнемонических фраз, Passkey никогда не покинет устройство пользователя.

Поддержка аппаратного обеспечения: ключи хранятся в безопасном чипе устройства (Secure Enclave), который на самом деле защищает платежные данные.

Когда Apple сделала Passkey стандартом в iOS 16, они не просто улучшили пароли - они полностью устранили пароли, такая же революция происходит в криптовалютной сфере.

Полная архитектура (The Complete Architecture)

Современные кошельки Passkey реализуют три ключевых слоя, которые работают вместе, создавая беспрецедентный уровень безопасности.

Уровень 1: Passkey в безопасном чипе

Приватные ключи генерируются в безопасном чипе устройства, существуют навсегда, они не хранятся в программном обеспечении, даже пользователь не может к ним получить доступ, их единственная функция - подписывать транзакции при аутентификации пользователя.

Уровень 2: неизменяемый фронтенд (Immutable Frontend)

Интерфейс кошелька Passkey больше не предоставляется традиционными веб-серверами, а весь фронтенд размещается в цепочке, этот фронтенд нельзя изменить, нельзя заменить - он вечен, как сама блокчейн.

Уровень 3: Прямое выполнение в цепочке (Direct Blockchain Execution)

Транзакции напрямую от проверенных устройств идут в блокчейн, без промежуточных серверов, без ключей API, без централизованной инфраструктуры, уязвимой для атак.

Практическое применение

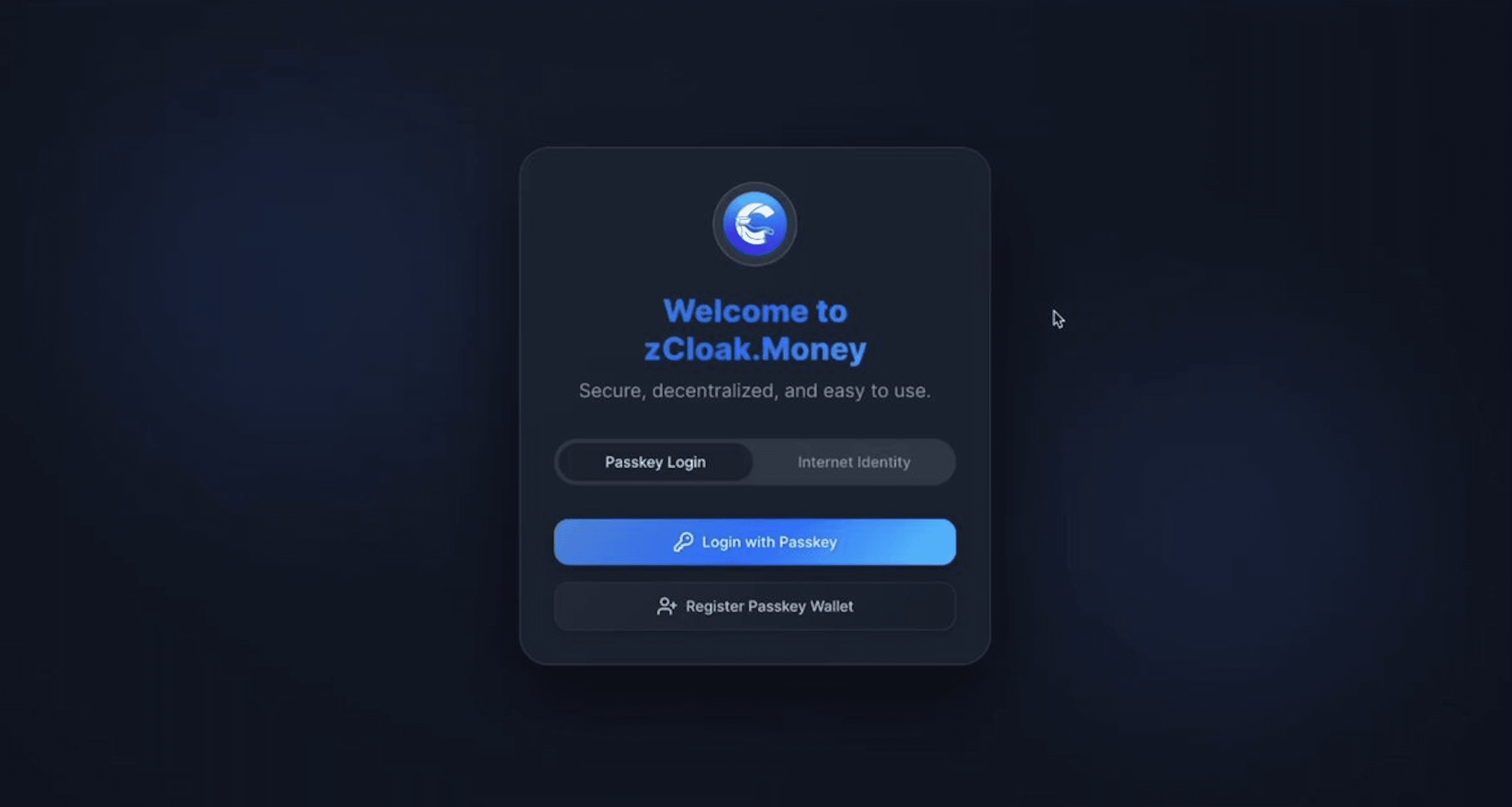

В данный момент есть команды, исследующие кошельки Passkey, но zCloak.Money первым реализовал полную архитектуру:

Passkey для идентификации

ICP строит фронтенд в цепочке

Chain-key Cryptography реализует поддержку нескольких цепочек

Эта система уже запущена и используется на практике.

Ключевая неизменяемая фронтенд

Умение сочетать Passkey с неизменяемым фронтендом решает две проблемы системы безопасности, традиционные кошельки, даже если ключи очень безопасны, могут полностью провалиться из-за захвата интерфейса доступа, кошельки Passkey, использующие традиционный веб-фронтенд, все еще могут подвергаться угрозам захвата DNS или взлома серверов.

Но когда сам фронтенд находится в блокчейне - неизменяемый, проверяемый и постоянный - ничего нельзя захватить, кошелек, который видят и с которым взаимодействуют пользователи, является частью протокола.

Слияние этой технологии создало беспрецедентные результаты: неразрушимый кошелек, не полагаясь на более сильную защиту, но путем полного устранения входов для атак.

Шесть, инновации архитектуры уровня иммунитета

Кошелек Passkey не просто противодействует атакам - он делает большинство атак логически невозможными, безопасность не достигается за счет укрепления стен, а за счет архитектурного иммунитета.

Технические принципы

Этот иммунитет исходит от основополагающих архитектурных различий:

Passkey нельзя извлечь или скопировать, приватный ключ генерируется и навсегда связывается с безопасным чипом, нет функции, которая могла бы его извлечь, нет API, который мог бы его прочитать, даже если получить максимальный доступ к устройству (Root Access), доступ невозможен.

Биометрическая проверка осуществляется локально, данные о лицах или отпечатках пальцев никогда не покидают устройство пользователя, безопасный чип проверяет биометрические характеристики пользователя, только после совпадения разрешает подписывать ключи, не имея отношения к сетевым запросам, внешней проверке и потенциальным атакам.

Привязка доменных имен предотвращает перенаправление, каждый Passkey зашифрованно привязан к конкретному доменному имени, даже если злоумышленник создаст идеальную копию сайта, этот Passkey не сможет работать там, атака физически становится невозможной.

Невозможно изменить фронтенд, когда интерфейс кошелька существует как протокол блокчейна, а не как традиционный веб-хостинг, нет серверов для атак, нет DNS для захвата, нет CDN для загрязнения, этот интерфейс неизменен, как сама блокчейн.

Семь, момент Tesla

Точно так же, как Tesla не создала лучший бензиновый двигатель, а полностью устранила потребность в бензине, кошелек Passkey больше не требует мнемонических фраз.

Подрыв модели

Модель технологической революции имеет свои закономерности, сначала ее игнорируют ("если лошадь хорошо бегает, зачем нужна машина?"), затем ее считают нереальной ("где зарядить электромобиль?"), и наконец, она становится новой нормой разрушительной силы ("ты все еще используешь бензин? Это слишком примитивно").

Мы находимся на поворотном моменте, кошелек Passkey переходит от инновационной технологии к необходимости.

Перспективы применения

На данный момент ранние пользователи - криптооригинальные компании и дальновидные корпоративные казначейства - переходят на кошельки Passkey, получая конкурентные преимущества благодаря выдающейся безопасности и функциональности.

Через 1 ~ 2 года: компании начинают массово внедрять кошельки Passkey, так как значительные хакерские атаки продолжают наказывать традиционные кошельки, страховые компании начинают требовать использования кошельков Passkey как условия страхования, советы директоров начинают задавать вопросы, почему их хранилище не использует "самый безопасный кошелек".

Через 3 ~ 5 лет: массовое принятие, использование мнемонических фраз становится опасным сигналом, как использование паролей без двухфакторной аутентификации (2FA), новые пользователи полностью пропускают мнемонические фразы и сразу используют Passkey.

Будущее: мнемонические фразы исчезнут, как модемы для дозвонного Интернета или дискеты, мы когда-то использовали записанные на бумаге 24 слова для защиты миллиардов долларов идей, это будет так же абсурдно, как прятать деньги под матрасом.

Прямое правда

Каждая технологическая революция идет по такому пути: сопротивление, принятие, доминирование, телеграф до телефона, пленка до цифрового, внутреннее сгорание до электромобиля, выдающаяся технология не побеждает за счет постепенного улучшения, а за счет полного устранения предыдущих технологий.

Кошелек Passkey - это не просто шаг вперед, он также является эволюцией модели безопасности цифровых активов.

Заключение: время выбора

Решение уже перед нами.

После потери 50 миллиардов долларов криптоиндустрия стоит на перекрестке: продолжать итерацию на той же уязвимой архитектуре - устанавливать более крепкие замки на картонные двери - или принять изменение в мышлении о безопасности кошельков.

Кошелек Passkey представляет собой этот переход, не через частичную оптимизацию, а через архитектурные изменения.

Технологические гиганты уже подтвердили, что Passkey - это будущее идентификации, первые криптореализации: zcloak.money уже запущены, доказав, что безопасность и удобство не являются взаимоисключающими.

Технологические изменения следуют предсказуемой модели, сегодня революционная технология завтра может стать стандартом, вопрос не в том, станет ли кошелек Passkey нормой, а в том, когда это произойдет.

Момент Tesla для криптокошельков уже наступил.

Единственный вопрос: вы готовы?

\u003ct-57/\u003e \u003ct-59/\u003e \u003ct-61/\u003e\u003ct-62/\u003e

Содержимое IC, которое вас интересует

Технический прогресс | Информация о проекте | Глобальные события

Подписка на канал IC Binance

Будьте в курсе последних новостей